Trong quá trình quản trị VPS hoặc Server, việc cài đặt các ứng dụng như Web Server, Database hay VPN mới chỉ là bước khởi đầu. Để các dịch vụ này có thể “giao tiếp” được với thế giới bên ngoài, thao tác mở Port (cổng) là điều kiện tiên quyết. Tuy nhiên, nếu không nắm vững quy trình mở port đúng cách trên Firewall (tường lửa), bạn không chỉ khiến dịch vụ bị gián đoạn mà còn vô tình tạo ra những lỗ hổng bảo mật nghiêm trọng. Bài viết này sẽ hướng dẫn bạn chi tiết cách mở Port trên các hệ điều hành phổ biến và những lưu ý an toàn không thể bỏ qua.

Những lưu ý quan trọng trước khi mở port (cổng) cho Server/VPS

Trước khi can thiệp vào hệ thống bảo mật của Server, bạn cần hiểu rõ cách mở port Server/VPS đúng chuẩn để không vô tình tạo ra lỗ hổng cho hacker xâm nhập.

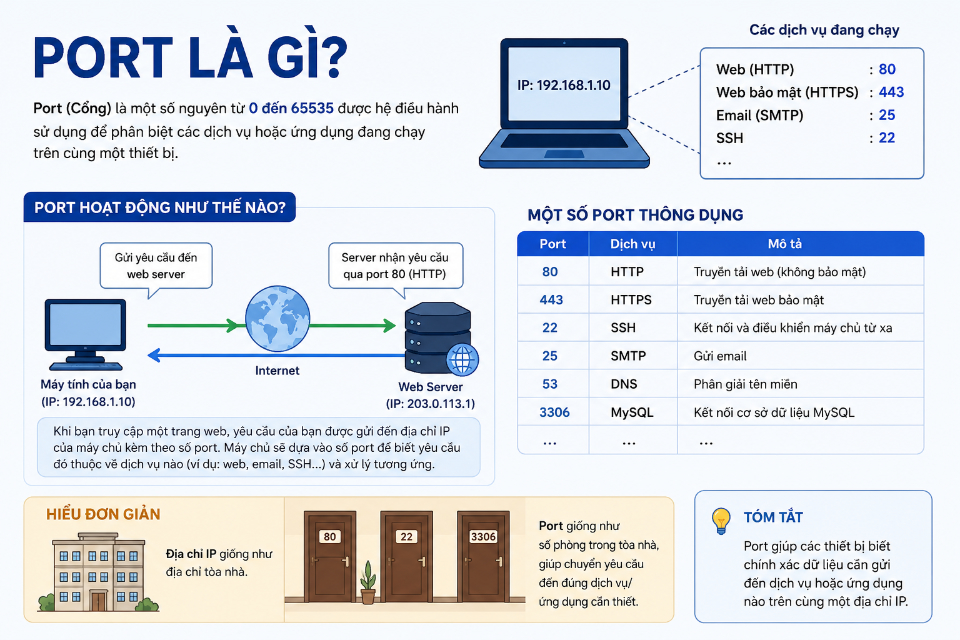

I. Cơ chế hoạt động của Port và Firewall

Hệ thống Firewall hoạt động như một cảnh sát giao thông kỹ thuật số. Nó kiểm tra các gói tin đi vào và so sánh chúng với một bộ quy tắc đã thiết lập. Nếu gói tin hợp lệ, nó được phép đi qua; nếu không, nó sẽ bị loại bỏ. Port chính là các “cửa ngõ” đánh số để các dịch vụ cụ thể (như Web, Database) nhận diện dữ liệu thuộc về mình.

- Port: Những cánh cửa kỹ thuật số. Mỗi cổng đại diện cho một lối vào của một dịch vụ cụ thể. Ví dụ, cổng 80 là cửa đón khách vào xem Website, còn cổng 22 là cửa dành riêng cho nhân viên quản trị (SSH). Nếu cổng không được “mở” và gắn với một dịch vụ đang chạy, mọi dữ liệu gửi đến đó sẽ bị dội ngược lại.

- Giao thức (TCP vs UDP): Đây là cách thức dữ liệu di chuyển qua các cổng.

- TCP: Đảm bảo dữ liệu đến nơi chính xác và đầy đủ (dùng cho Web, Email).

- UDP: Ưu tiên tốc độ, có thể chấp nhận mất một ít dữ liệu (dùng cho Livestream, Game online). Khi cấu hình mở port, bạn cần xác định đúng giao thức này.

- Firewall (Tường lửa): Hệ thống Firewall đóng vai trò như một bộ lọc thông minh. Nó không chỉ kiểm tra số cổng mà còn kiểm tra:

- Source: Gói tin này đến từ đâu (IP nào)?

- Destination: Gói tin này muốn vào cổng nào?

- Stateful Inspection: Gói tin này là khởi đầu của một kết nối mới hợp lệ hay là một phần của một cuộc tấn công giả mạo?

II. Nguyên tắc “Least Privilege”

Trong quản trị hạ tầng, nguyên tắc “Quyền hạn tối thiểu” (Least Privilege) không chỉ là một lý thuyết suông mà là lớp giáp bảo vệ đầu tiên của hệ thống. Bạn có thể hiểu đơn giản một ngôi nhà càng ít cửa ra vào thì tên trộm càng ít cơ hội đột nhập. Việc thực hiện cách mở port Server/VPS cũng tương tự như vậy.

1. Rủi ro từ việc “mở nhầm” hoặc “mở thừa”

Mỗi port được mở ra là một lời mời gọi các dịch vụ bên ngoài kết nối vào hệ thống. Nếu bạn mở cổng nhưng không có dịch vụ nào sử dụng, hoặc dịch vụ đó đang tồn tại lỗ hổng bảo mật chưa được vá (Zero-day), tin tặc có thể:

- Quét cổng (Port Scanning): Sử dụng các công cụ như Nmap để dò tìm những “cánh cửa” đang mở.

- Tấn công Brute Force: Thử hàng triệu mật khẩu vào các cổng nhạy cảm như SSH (22) hay RDP (3389).

- Khai thác lỗi thực thi mã từ xa: Chiếm quyền điều khiển Server thông qua một dịch vụ lỗi thời đang lắng nghe trên cổng đó.

2. Giới hạn phạm vi truy cập bằng Whitelist IP

Đỉnh cao của nguyên tắc “Quyền hạn tối thiểu” không chỉ là mở đúng số cổng, mà còn là chỉ mở cho đúng người. Thay vì để cổng ở trạng thái 0.0.0.0/0 (bất kỳ ai trên Internet cũng có thể thấy), bạn hãy thiết lập Whitelist IP.

*Ví dụ: Nếu bạn mở cổng 3306 cho Database, chỉ nên cho phép IP của máy chủ Web hoặc IP tĩnh tại văn phòng của bạn kết nối vào. Mọi yêu cầu từ các IP lạ khác sẽ bị Firewall âm thầm loại bỏ ngay từ lớp vòng ngoài.

3. Giảm thiểu Attack Surface

Mục tiêu cuối cùng của việc tuân thủ nguyên tắc này là thu hẹp tối đa Bề mặt tấn công. Khi bạn chỉ mở cổng 80/443 cho người dùng web và cổng 22 giới hạn theo IP quản trị, bạn đã loại bỏ đến 99% các cuộc tấn công tự động từ các botnet trên toàn cầu. Điều này giúp tài nguyên CPU/RAM của Server được tập trung xử lý các tác vụ thực tế thay vì phải gồng mình chống đỡ các đợt quét cổng vô nghĩa.

III. Phân biệt mở Port trên hệ điều hành và trên trang quản trị

Đây là điểm khiến nhiều người mới nhầm lẫn nhất. Để một dịch vụ thực sự thông suốt, bạn cần mở port tại 2 lớp:

- Lớp bên trong (OS Firewall): Cấu hình trực tiếp bên trong VPS như Windows Firewall, UFW (Ubuntu) hoặc Firewalld (CentOS).

- Lớp bên ngoài (Network Firewall): Đây là lớp tường lửa của nhà cung cấp (Security Group), chặn dữ liệu ngay từ khi nó chưa chạm tới VPS của bạn.

Hướng dẫn chi tiết cách mở port cho Server/VPS

Tùy vào hệ điều hành bạn đang sử dụng mà các câu lệnh và thao tác sẽ khác nhau. Dưới đây là hướng dẫn chi tiết:

I. Mở port cho Server/VPS Linux (Ubuntu/Debian/CentOS)

Linux quản trị chủ yếu qua dòng lệnh, nhưng các công cụ hiện nay đã được đơn giản hóa rất nhiều.

1. Sử dụng UFW (Phổ biến nhất trên Ubuntu/Debian)

UFW (Uncomplicated Firewall) là công cụ mặc định và dễ dùng nhất trên Ubuntu.

Mở một port cụ thể (ví dụ 8080):

sudo ufw allow 8080/tcp

Mở một khoảng port:

sudo ufw allow 3000:4000/tcp

Kiểm tra trạng thái:

sudo ufw status verbose

Kích hoạt UFW (nếu chưa bật):

sudo ufw enable

2. Sử dụng FirewallD (Mặc định trên CentOS/RHEL/AlmaLinux)

FirewallD quản lý port theo các “zone”. Thông thường chúng ta sẽ tác động vào zone public.

Mở port (ví dụ 443):

sudo firewall-cmd --permanent --add-port=443/tcp

Áp dụng thay đổi (bắt buộc):

sudo firewall-cmd --reload

Kiểm tra các port đang mở:

sudo firewall-cmd --list-ports

3. Sử dụng IPTables (cơ bản cho mọi Distro)

Đây là công cụ cấp thấp hơn, can thiệp trực tiếp vào kernel.

Mở port (ví dụ 3306 cho MySQL):

sudo iptables -A INPUT -p tcp --dport 3306 -j ACCEPT

Lưu cấu hình (tránh mất khi reboot):

- Ubuntu: sudo apt install iptables-persistent

- CentOS: sudo service iptables save

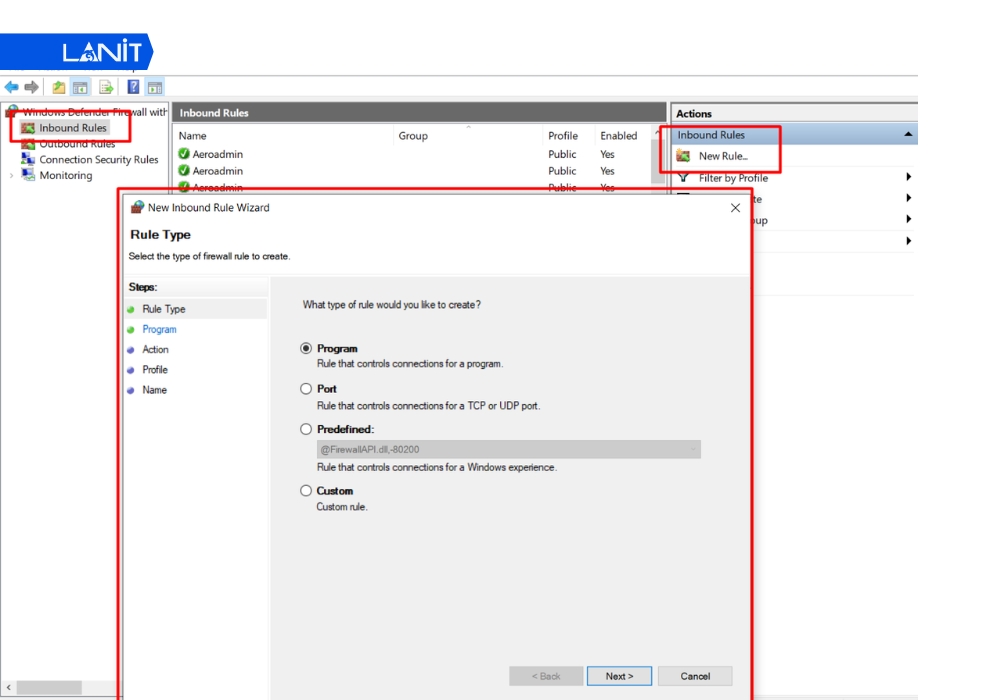

II. Mở port cho Server/VPS Windows

Với Windows, cách mở port Server/VPS sẽ được thực hiện qua giao diện đồ họa trực quan.

Bước 1: Truy cập Windows Defender Firewall with Advanced Security

Bạn nhấn tổ hợp phím Windows + R, nhập lệnh wf.msc và nhấn Enter. Trình quản lý tường lửa nâng cao sẽ xuất hiện, cho phép bạn can thiệp sâu vào các luồng dữ liệu ra/vào.

Bước 2: Tạo Inbound Rules (Quy tắc chiều vào)

Tại cột bên trái, bạn nhấn chuột phải vào mục Inbound Rules. Sau đó, ở cột Actions bên phải, hãy chọn New Rule… để bắt đầu thiết lập một cổng mới.

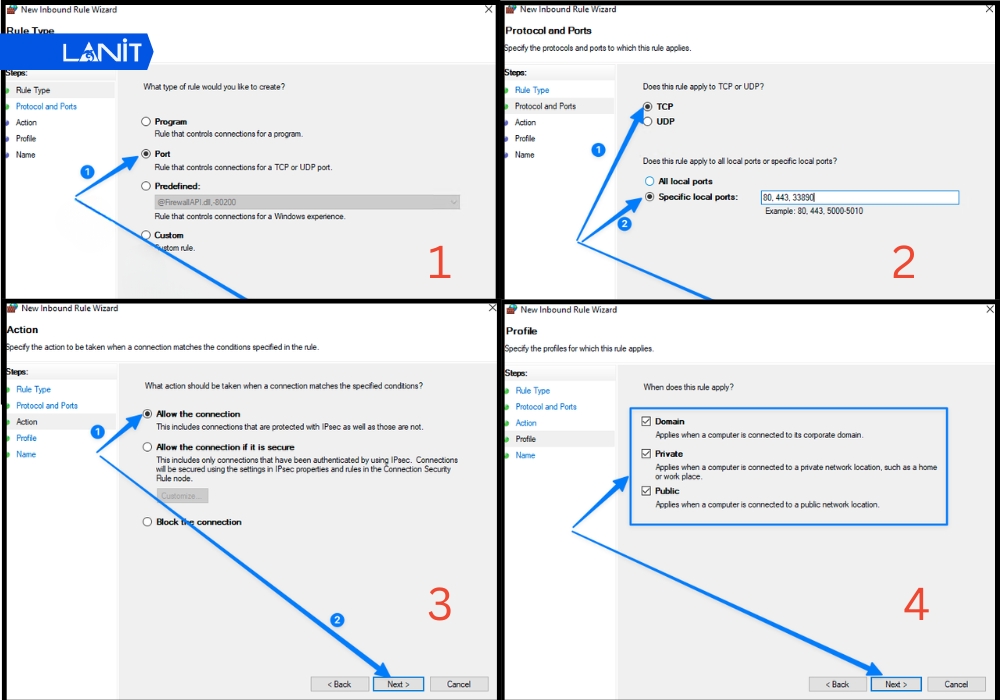

Bước 3: Chọn loại Port và thiết lập cổng cụ thể

Để chọn loại port và thiết lập cổng bạn cần thực hiện lần lượt các thao tác sau:

- Trong bảng hiện ra, tích chọn mục Port và nhấn Next.

- Chọn giao thức TCP (phổ biến nhất cho Web/Remote Desktop).

- Tại mục Specific local ports, bạn nhập số cổng cần mở (ví dụ: 80, 443 cho Web hoặc 3389 cho Remote Desktop).

- Nhấn Next, chọn Allow the connection để cho phép các gói tin đi qua cổng này.

- Chọn phạm vi áp dụng (thường sẽ chọn cả Domain, Private, Public).

Bước 4: Đặt tên và hoàn tất

Cuối cùng, bạn hãy đặt một cái tên gợi nhớ (ví dụ: “Mo Port Web 80”) và nhấn Finish.

Tổng hợp các Port phổ biến thường dùng trên VPS/Server

Trong quản trị mạng, mỗi dịch vụ đều được gán cho một “địa chỉ cổng” riêng biệt để tránh xung đột dữ liệu. Dưới đây là danh sách các cổng quan trọng nhất mà bạn cần lưu ý:

| Port | Dịch vụ tương ứng | Mô tả chi tiết |

| 80/443 | Web (HTTP/HTTPS) | Cổng tiêu chuẩn để chạy Website. Port 443 yêu cầu chứng chỉ bảo mật SSL. |

| 21 | FTP (Truyền file) | Sử dụng khi bạn cần upload hoặc download dữ liệu giữa máy tính và Server. |

| 22 | SSH (Kết nối Linux) | Cổng mặc định để quản trị Server Linux qua dòng lệnh (CLI). |

| 3389 | Remote Desktop | Cổng dành riêng cho Windows Server để điều khiển máy tính từ xa qua giao diện (GUI). |

| 3306 | MySQL Database | Cổng kết nối phổ biến cho cơ sở dữ liệu MySQL hoặc MariaDB. |

| 1433 | SQL Server | Cổng mặc định cho hệ quản trị cơ sở dữ liệu MSSQL của Microsoft. |

Cách kiểm tra Server/VPS đã mở cổng thành công chưa?

Sau khi thực hiện cách mở port Server/VPS, bước quan trọng nhất là xác thực kết nối. Việc kiểm tra này giúp bạn biết chắc chắn “cánh cửa” đã mở và ứng dụng đã sẵn sàng đón nhận dữ liệu hay chưa.

I. Sử dụng lệnh Telnet từ máy tính cá nhân

Telnet là cách nhanh nhất để kiểm tra phản hồi từ một cổng cụ thể.

- Cách thực hiện: Mở Terminal (Mac/Linux) hoặc CMD (Windows) và gõ:

telnet [IP_Server] [Port] (Ví dụ: telnet 123.45.67.89 80). - Đọc kết quả:

- Nếu màn hình chuyển sang màu đen hoặc báo Connected: Cổng đã mở thành công.

- Nếu báo Connect failed hoặc Timed out: Cổng vẫn đang bị chặn bởi Firewall hoặc dịch vụ chưa chạy.

II. Sử dụng công cụ Check Port Online

Nếu máy tính cá nhân của bạn không có sẵn Telnet, các công cụ Web là lựa chọn thay thế hoàn hảo để kiểm tra từ môi trường Internet bên ngoài.

- Công cụ phổ biến: Truy cập YouGetSignal, PortChecker hoặc Ping.eu.

- Cách thực hiện: Nhập địa chỉ IP của VPS và số cổng cần kiểm tra.

- Ưu điểm: Phương pháp này giúp xác nhận xem lớp Firewall Dashboard (Security Group) của nhà cung cấp đã thông suốt hay chưa.

III. Kiểm tra dịch vụ đang lắng nghe (Listen) trên cổng

Đôi khi Firewall đã mở, nhưng bạn vẫn không kết nối được vì chưa có ứng dụng nào đứng đợi ở cổng đó. Bạn cần kiểm tra trạng thái Listen ngay bên trong VPS:

- Trên Linux: Sử dụng lệnh ss -tuln hoặc netstat -tulnp. Hãy tìm dòng có số port của bạn và trạng thái là LISTEN. Nếu không thấy, nghĩa là dịch vụ (như Nginx, MySQL) của bạn chưa khởi động.

- Trên Windows: Mở PowerShell và gõ: netstat -an | findstr “[Số_Port]”. Ví dụ: netstat -an | findstr “3389”. Nếu kết quả trả về dòng có chữ LISTENING, cổng đã sẵn sàng.

Các lưu ý về bảo mật sau khi mở cổng

Việc thực hiện xong cách mở port Server/VPS chỉ là bước đầu tiên. Ngay khi một cổng được mở ra Internet, các botnet của hacker sẽ quét thấy cổng đó chỉ trong vài phút. Để bảo vệ dữ liệu, bạn cần thực hiện “gia cố” hệ thống bằng hai biện pháp trọng yếu sau:

I. Thay đổi cổng mặc định (Custom Port)

Hầu hết các cuộc tấn công tự động đều nhắm vào các cổng mặc định (Standard Ports) vì chúng dễ đoán biết. Tin tặc sử dụng các mã độc quét hàng loạt cổng 22 (SSH) hoặc 3389 (RDP) trên toàn bộ dải IP toàn cầu. Nếu bạn để cổng mặc định, Server của bạn sẽ phải chịu hàng nghìn đợt thử mật khẩu (Brute Force) mỗi ngày, gây tốn tài nguyên và nguy cơ bị xâm nhập cao.

⇒ Cách thực hiện: Hãy đổi cổng mặc định sang một số hiệu lạ trong dải từ 1025 đến 65535.

*Ví dụ: Đổi SSH từ 22 sang 2289, đổi Remote Desktop từ 3389 sang 8899.

*Lưu ý: Khi đổi cổng, hãy đảm bảo bạn đã mở cổng mới trên Firewall trước khi đóng cổng cũ, nếu không bạn sẽ bị tự khóa mình ra khỏi Server.

II. Sử dụng Whitelist IP

Sử dụng Whitelist IP là phương pháp bảo mật mạnh mẽ nhất, giúp ban kiểm soát tuyệt đối những ai có quyền nhìn thấy cổng server của mình. Thay vì mở cổng cho toàn bộ thế giới (0.0.0.0/0), Whitelist IP cho phép bạn chỉ định đích danh các địa chỉ IP được phép kết nối. Ngay cả khi hacker có mật khẩu, họ cũng không thể kết nối tới Server vì IP của họ không nằm trong danh sách trắng.

Đối tượng áp dụng:

- Cổng Database (3306, 1433): Chỉ mở cho IP của Server chạy Web.

- Cổng Quản trị (22, 3389): Chỉ mở cho IP tĩnh của văn phòng hoặc IP mạng riêng của người quản trị.

⇒ Cách triển khai: Bạn có thể thiết lập điều này ngay trên Dashboard (Security Group) của nhà cung cấp hoặc dùng lệnh ufw allow from [IP_Cua_Ban] to any port 22.

Các lỗi thường gặp khi mở port Server/VPS và cách xử lý

Ngay cả khi bạn đã làm đúng các bước, đôi khi cổng vẫn báo “Closed”. Đừng quá lo lắng, dưới đây là danh sách những “thủ phạm” phổ biến nhất và cách để bạn giải quyết chúng triệt để.

| Lỗi thường gặp | Nguyên nhân chính | Cách xử lý (Fix) |

| Đã mở port nhưng check vẫn báo “Closed” | Do tường lửa nhà mạng (ISP) hoặc quên mở lớp Firewall ngoại vi. | Kiểm tra lại lớp tường lửa trên Dashboard của nhà cung cấp Cloud hoặc thử đổi sang một port khác cao hơn. |

| Xung đột giữa nhiều lớp Firewall | Chạy đồng thời nhiều công cụ (như UFW và Firewalld) trên cùng một máy chủ. | Chỉ giữ lại và sử dụng duy nhất một công cụ quản lý Firewall. Tắt các dịch vụ tường lửa không cần thiết để tránh ghi đè quy tắc. |

| Dịch vụ chưa được start | Port đã mở nhưng không có ứng dụng nào đang đứng đợi dữ liệu (Listen). | Kiểm tra trạng thái ứng dụng (Nginx, MySQL, RDP…). Đảm bảo dịch vụ đã được khởi động và đang “lắng nghe” trên đúng số port đó. |

Mở port không quá khó như chúng ta thường nghĩ, đúng không? Chỉ với vài dòng lệnh đơn giản, server của bạn đã sẵn sàng đón khách ghé thăm. Nhưng hãy là một chủ nhà thông thái, đừng bao giờ để cửa mở toang mà không có người canh giữ. Chúc bạn thành công!