Bạn đã bao giờ gặp phải tình trạng đứt cáp quang khiến tốc độ truy cập quốc tế bị trì trệ, hay những rào cản địa lý ngăn bạn tiếp cận các nền tảng dịch vụ nước ngoài? Giải pháp tối ưu nhất lúc này chính là sở hữu một VPN riêng biệt. Bằng cách tận dụng tài nguyên từ VPS, bạn có thể tự thiết lập một kết nối ổn định, tốc độ cao và đặc biệt là không chia sẻ băng thông với bất kỳ ai.

Tự tạo VPN trên VPS có những lợi ích gì?

Dưới đây là những lợi ích cốt lõi khi bạn sở hữu một hệ thống VPN riêng:

- Quyền riêng tư tuyệt đối: Khác với các dịch vụ VPN miễn phí thường bí mật thu thập dữ liệu, khi tự cài trên VPS, bạn là chủ nhân duy nhất. Dữ liệu truy cập sẽ không bị lưu lại (No-log), giúp mọi hoạt động trên internet của bạn trở nên ẩn danh.

- Sở hữu IP sạch (Dedicated IP): Bạn có toàn quyền sử dụng một địa chỉ IP duy nhất, không chia sẻ với bất kỳ ai. Điều này giúp tăng độ tin cậy khi truy cập các hệ thống ngân hàng, server nội bộ và tránh rủi ro bị khóa oan do dùng chung IP với người dùng xấu. Đặc biệt, đây là giải pháp tối ưu cho những công việc đòi hỏi sự ổn định danh tính cao như quản lý hạ tầng doanh nghiệp hay nuôi tài khoản MMO.

- Tiết kiệm chi phí: Thay vì trả 10-15 USD/tháng cho các bên thứ ba, bạn chỉ cần một gói VPS giá rẻ (chỉ từ 60.000đ/tháng) là đủ để thiết lập một hệ thống VPN mạnh mẽ cho cả gia đình hoặc đội nhóm.

- Tùy biến cao: Bạn có quyền lựa chọn các thuật toán mã hóa tiên tiến nhất như AES-NI hoặc ChaCha20 để cân bằng giữa bảo mật và tốc độ xử lý của phần cứng.

Chuẩn bị trước khi cài đặt

Để quá trình thiết lập diễn ra mượt mà, bạn cần chuẩn bị một “nền móng” hạ tầng ổn định. Đừng quá lo lắng, các yêu cầu này rất cơ bản.

- Máy chủ VPS: Nên chọn cấu hình tối thiểu 1 CPU/1GB RAM để việc mã hóa dữ liệu không bị nghẽn. Ưu tiên hệ điều hành Ubuntu 22.04 hoặc 24.04 LTS vì đây là môi trường hỗ trợ tốt nhất cho các Script cài đặt tự động.

- Vị trí máy chủ (Location) & băng thông: Chọn quốc gia bạn muốn giả lập IP (Ví dụ: Mỹ, Nhật, Singapore hoặc Việt Nam). Hãy lưu ý chọn gói VPS có băng thông lớn (từ 100Mbps trở lên) để đảm bảo tốc độ mạng không bị sụt giảm khi đi qua lớp mã hóa VPN.

- Quyền truy cập & công cụ: Bạn cần quyền Root (hoặc sudo) để can thiệp vào hệ thống. Hãy chuẩn bị sẵn phần mềm kết nối SSH như PuTTY (cho Windows) hoặc tận dụng Terminal (cho macOS/Linux) để bắt đầu thực thi lệnh.

Lựa chọn giao thức VPN phù hợp

Mỗi giao thức VPN đều có ưu và nhược điểm riêng. Việc chọn đúng kết nối sẽ giúp bạn tối ưu hóa trải nghiệm sử dụng.

- WireGuard: Đây là giao thức hiện đại nhất hiện nay. Với mã nguồn cực gọn, WireGuard chạy trực tiếp trong nhân Linux nên cho tốc độ nhanh nhất và độ trễ (latency) cực thấp. Nó đặc biệt tiết kiệm pin và chuyển đổi mạng (từ WiFi sang 4G) rất mượt mà, phù hợp để sử dụng hàng ngày trên điện thoại.

- OpenVPN: Là “tượng đài” về độ tin cậy với khả năng tùy biến mã hóa linh hoạt. Điểm mạnh nhất của OpenVPN là có thể chạy qua cổng TCP 443 (giống như lưu lượng web thông thường), giúp vượt qua các tường lửa khắt khe nhất tại văn phòng hoặc trường học.

- Shadowsocks: Thực chất là một dạng Proxy mã hóa. Nếu mục đích chính của bạn chỉ là Bypass (vượt tường lửa) để truy cập các trang web bị chặn với tốc độ cao nhất mà không cần quá khắt khe về lớp bảo mật “đường hầm” toàn diện, thì đây là lựa chọn số 1.

Hướng dẫn chi tiết cách tạo VPN từ VPS

Với script tự động hiện nay, bạn chỉ cần copy-paste vài lệnh là đã có VPN riêng chạy ổn định.

Bước 1: Kết nối SSH vào VPS

- Windows: Mở PuTTY, nhập IP VPS, port 22, đăng nhập bằng tài khoản root.

- macOS/Linux: Mở Terminal và gõ: ssh root@IP_VPS_CUA_BAN

Bước 2: Cập nhật hệ thống

Chạy lệnh sau để VPS luôn mới và an toàn:

sudo apt update && sudo apt upgrade -yBước 3: Chạy Script cài đặt tự động

Khuyến nghị dùng WireGuard (nhanh, ổn định, dễ dùng):

wget https://raw.githubusercontent.com/Nyr/wireguard-install/master/wireguard-install.sh -O wireguard-install.sh && chmod +x wireguard-install.sh && ./wireguard-install.shHoặc dùng OpenVPN nếu bạn quen thuộc:

wget https://raw.githubusercontent.com/Nyr/openvpn-install/master/openvpn-install.sh -O openvpn-install.sh && chmod +x openvpn-install.sh && ./openvpn-install.shScript sẽ tự động hỏi bạn một số thông tin đơn giản (port, DNS, tên client). Bạn chỉ cần chọn hoặc gõ theo gợi ý.

Bước 4: Xuất file cấu hình

Sau khi cài xong, script sẽ tạo sẵn file cấu hình:

- WireGuard: .conf

- OpenVPN: .ovpn

Hệ thống sẽ hiển thị đường dẫn file. Bạn có thể copy toàn bộ nội dung file bằng lệnh cat hoặc dùng WinSCP để tải về máy.

Bước 5: Kết nối và kiểm tra

Tải app WireGuard (mobile/PC) hoặc OpenVPN Connect rồi sau đó Import file vừa tải về và kết nối. Cuối cùng, hãy kiểm tra IP tại: whatismyipaddress.com

Cách kết nối và sử dụng VPN trên các thiết bị

Sau khi đã xuất được file cấu hình (.ovpn hoặc .conf), việc còn lại là thiết lập trên thiết bị cá nhân. Quy trình này rất đơn giản và trực quan.

1. Hướng dẫn trên máy tính (Windows/macOS)

Để sử dụng VPN trên máy tính, bạn cần thực hiện theo các bước sau:

- Cài đặt ứng dụng: Tải và cài đặt phần mềm OpenVPN Connect hoặc WireGuard chính thức từ trang chủ.

- Import file cấu hình: Mở ứng dụng, chọn mục “Import Profile” hoặc dấu + (Add Tunnel). Sau đó, tìm đến file .ovpn hoặc .conf bạn đã tải từ VPS về máy.

- Kết nối: Nhấn vào nút Connect hoặc Activate. Khi trạng thái chuyển sang màu xanh lá cây và thông số Traffic bắt đầu nhảy, máy tính của bạn đã nằm trong “đường hầm” bảo mật.

2. Hướng dẫn trên điện thoại (iOS/Android)

Kết nối trên di động thậm chí còn nhanh hơn nhờ công nghệ mã hóa hình ảnh:

- Tải ứng dụng: Cài đặt App WireGuard hoặc OpenVPN từ App Store hoặc Google Play.

- Quét mã QR (Khuyên dùng cho WireGuard): Trên màn hình Terminal của VPS, bạn chạy lệnh hiển thị cấu hình dưới dạng mã QR. Mở App trên điện thoại, chọn Add Tunnel > Create from QR code và đưa camera về phía màn hình máy tính.

- Sử dụng file (Cho OpenVPN): Bạn có thể gửi file cấu hình qua các ứng dụng tin nhắn (như Telegram hoặc iCloud) và chọn “Open with OpenVPN” để ứng dụng tự động nhận diện.

*Cách kiểm tra VPN đã hoạt động chính xác chưa: Đừng vội tin vào biểu tượng màu xanh trên ứng dụng, bạn cần xác nhận qua các công cụ độc lập.

- Kiểm tra địa chỉ IP: Truy cập vào website icanhazip.com hoặc whoer.net. Địa chỉ IP hiển thị tại đây phải trùng khớp hoàn toàn với IP của VPS mà bạn đã mua.

- Kiểm tra rò rỉ DNS: Trên trang whoer.net, hãy chú ý mục DNS. Nếu nó hiển thị vị trí tại quốc gia của VPS thay vì nhà mạng Việt Nam, hệ thống của bạn đã được bảo mật 100%.

Các lưu ý về bảo mật và tối ưu hóa

Một Senior Tech Expert sẽ khuyên bạn: “Cài được là một chuyện, bảo mật nó lại là chuyện khác”.

1. Cấu hình Firewall (UFW)

Tường lửa (Firewall) là lớp bảo vệ đầu tiên ngăn chặn các truy cập trái phép vào VPS. Bạn không nên mở toàn bộ cổng mà chỉ cho phép các Port thực sự cần thiết. Nếu dùng WireGuard, bạn chỉ mở cổng 51820/udp. Với OpenVPN, thường là cổng 1194/udp. Lệnh thực thi:

sudo ufw allow 51820/udpĐể chặn toàn bộ các kết nối lạ khác:

sudo ufw default deny incomingĐiều này giúp ẩn máy chủ của bạn khỏi các công cụ quét lỗ hổng tự động trên internet.

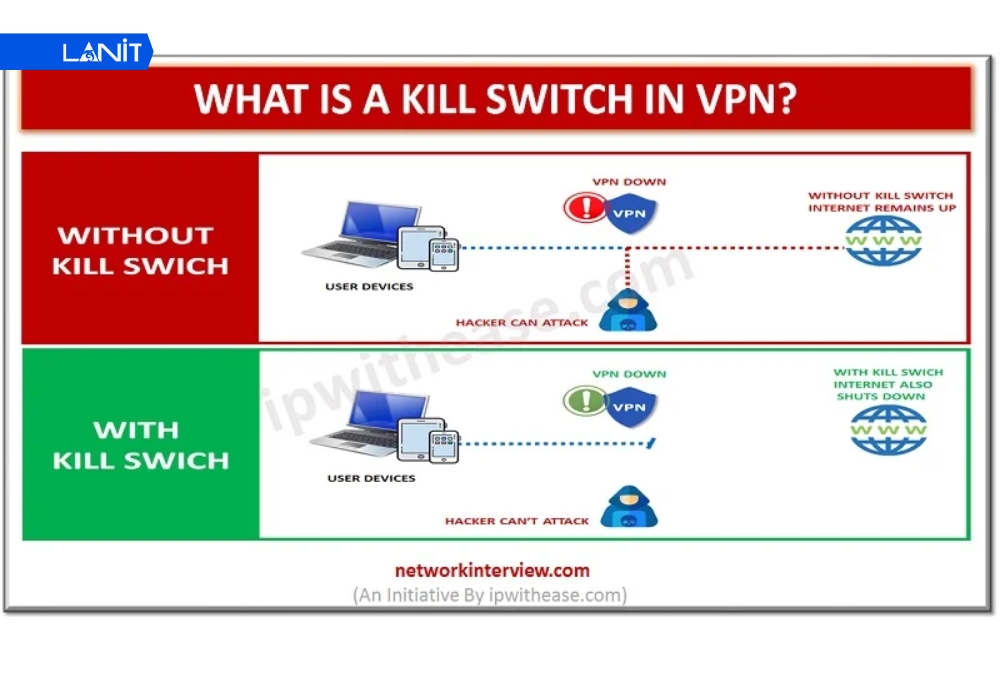

2. Cơ chế Kill Switch

Kill Switch là “cầu chì” bảo mật quan trọng nhất đối với người dùng VPN. Tính năng này đảm bảo rằng nếu kết nối giữa thiết bị của bạn và VPS bị ngắt quãng đột ngột, toàn bộ lưu lượng internet sẽ bị chặn ngay lập tức.

- Tác dụng: Ngăn chặn việc thiết bị tự động chuyển sang sử dụng IP thật của nhà mạng (ISP). Điều này cực kỳ quan trọng đối với những người làm MMO hoặc quản trị hệ thống, vì chỉ cần 1 giây lộ IP thật cũng có thể khiến tài khoản bị hệ thống quét và khóa ngay lập tức.

- Cách thiết lập: Bạn có thể cấu hình Kill Switch ngay trên ứng dụng VPN (như WireGuard App) bằng cách kích hoạt tùy chọn “Block untunneled traffic”.

3. Ngăn chặn rò rỉ DNS (DNS Leak)

Rò rỉ DNS xảy ra khi bạn đã kết nối VPN nhưng các truy vấn tên miền (ví dụ: truy cập google.com) vẫn được gửi qua máy chủ DNS của nhà mạng Việt Nam thay vì qua “đường hầm” VPN. Nhà mạng hoặc các nền tảng bạn truy cập vẫn có thể biết được vị trí thực thực của bạn thông qua các truy vấn DNS này.

⇒ Cách xử lý: Trong file cấu hình VPN, hãy ép buộc hệ thống sử dụng các máy chủ DNS độc lập và bảo mật như Google (8.8.8.8, 8.8.4.4) hoặc Cloudflare (1.1.1.1). Việc này đảm bảo mọi dấu vết duyệt web của bạn đều được mã hóa và đi xuyên suốt trong VPS.

Các lỗi thường gặp khi tạo VPN và cách xử lý

Nếu gặp sự cố, hãy bình tĩnh kiểm tra các nguyên nhân phổ biến sau:

- Đã kết nối nhưng không có Internet: 90% nguyên nhân là do bạn chưa bật tính năng IP Forwarding. Hãy kiểm tra file sysctl.conf và đảm bảo dòng net.ipv4.ip_forward=1 đã được kích hoạt.

- Không thể kết nối đến VPN: Kiểm tra xem Firewall trên VPS hoặc nhà cung cấp (Cloud Firewall) đã mở đúng Port UDP/TCP chưa.

- IP bị nhà mạng chặn: Nếu bỗng một ngày không kết nối được, có thể IP VPS đã bị “vào danh sách đen”. Hãy thử đổi Port kết nối sang 443 hoặc liên hệ nhà cung cấp VPS để xin đổi IP mới.

Việc tự tạo VPN từ VPS không chỉ là một giải pháp kỹ thuật để tối ưu chi phí, mà còn là cách tốt nhất để bạn giành lại quyền kiểm soát dữ liệu cá nhân trên không gian mạng. Bằng việc sở hữu một địa chỉ IP riêng biệt và hệ thống mã hóa tự cấu hình, bạn đã thiết lập được một lớp rào chắn vững chắc cho mọi hoạt động từ làm việc, giao dịch tài chính đến vận hành các dự án kinh doanh online. Hy vọng những hướng dẫn chi tiết trên sẽ giúp bạn tự tin triển khai hệ thống VPN riêng cho mình một cách an toàn và hiệu quả nhất.