Khi tìm kiếm giải pháp máy chủ ảo giá rẻ nhưng vẫn đảm bảo hiệu suất mạnh mẽ, OpenVZ luôn là cái tên xuất hiện đầu tiên trong danh sách đề cử. Vậy chính xác OpenVZ là gì? Trong bài viết này, chúng ta sẽ cùng khám phá chi tiết về cơ chế hoạt động, ưu nhược điểm và lý do tại sao OpenVZ vẫn là lựa chọn ưu tiên cho các hệ thống website vệ tinh và môi trường phát triển phần mềm hiện nay.

OpenVZ là gì?

OpenVZ là công nghệ ảo hóa cấp hệ điều hành mã nguồn mở, cho phép tạo nhiều môi trường Linux độc lập trên cùng một máy chủ vật lý. Mỗi container có không gian file system, process, network interface và user riêng biệt, hoạt động như một Linux server độc lập từ góc nhìn của người dùng.

Tổng quan về công nghệ ảo hóa OpenVZ

OpenVZ được phát triển bởi SWsoft và ra mắt lần đầu năm 2005 dưới dạng mã nguồn mở, dựa trên nền tảng sản phẩm thương mại Virtuozzo đã có từ năm 2000. Đây là một trong những công nghệ container Linux đầu tiên được triển khai rộng rãi trong môi trường hosting thương mại — xuất hiện trước cả LXC (2008) và Docker (2013).

Hiện tại, OpenVZ vẫn được duy trì tại openvz.org dưới dạng cộng đồng, trong khi phiên bản thương mại Virtuozzo tiếp tục phát triển độc lập với các tính năng enterprise bổ sung. Tuy nhiên, thị phần đang dần thu hẹp khi KVM trở thành tiêu chuẩn của cloud infrastructure hiện đại và LXC/LXD được tích hợp vào Proxmox VE, nền tảng quản lý ảo hoá phổ biến nhất hiện nay.

Các thành phần của OpenVZ

Để vận hành hiệu quả trong môi trường ảo hóa container, OpenVZ được xây dựng từ nhiều thành phần lõi phối hợp chặt chẽ với nhau. Mỗi thành phần đảm nhiệm một vai trò riêng, từ quản lý kernel, điều phối container đến kiểm soát tài nguyên hệ thống. Việc hiểu rõ cấu trúc này giúp đánh giá chính xác khả năng vận hành, giới hạn kỹ thuật và mức độ phù hợp của OpenVZ trong từng bài toán hạ tầng cụ thể.

1. OpenVZ Kernel

Kernel Linux được patch thêm các module cần thiết cho việc tạo và quản lý container. Kernel này chạy trực tiếp trên phần cứng và là lớp duy nhất chia sẻ giữa tất cả container. Phiên bản OpenVZ hiện đại (RHEL7-based) sử dụng upstream kernel với các patch tối thiểu hơn so với thế hệ đầu.

2. vzctl/vzpkg

Trong hệ sinh thái OpenVZ, vzctl và vzpkg là hai công cụ dòng lệnh cốt lõi, chịu trách nhiệm quản lý toàn bộ vòng đời của container (VPS). Đây là thành phần quan trọng giúp administrator và developer thao tác nhanh với hệ thống mà không cần can thiệp sâu vào kernel.

- vzctl là CLI chính dùng để:

- Tạo container (VPS) mới

- Khởi động, dừng, restart container

- Cấu hình tài nguyên (CPU, RAM, Disk, Network)

- Truy cập trực tiếp vào môi trường container

- vzpkg dùng để:

- Quản lý OS template (CentOS, Ubuntu, Debian,…)

- Tự động cài đặt package khi khởi tạo container

- Rút ngắn thời gian deploy VPS

*Điểm mạnh của bộ công cụ này là:

- Triển khai VPS trong vài giây.

- Tự động hóa cao (phù hợp DevOps).

- Giảm độ phức tạp khi scale hệ thống.

3. Virtual Environment (VE/CT)

Mỗi container trong OpenVZ được định danh bằng một CTID (Container ID) — số nguyên dương duy nhất trên host. Mỗi VE có:

- Thư mục riêng trong /vz/private// (private area)

- Mount point tại /vz/root// (root filesystem)

- File cấu hình tại /etc/vz/conf/.conf

3. Resource Management (UBC)

OpenVZ dùng cơ chế User Beancounters (UBC) để kiểm soát tài nguyên từng container. UBC theo dõi và giới hạn hàng chục loại tài nguyên: số lượng process, dung lượng RAM, số file descriptor, số TCP socket đang mở, v.v.

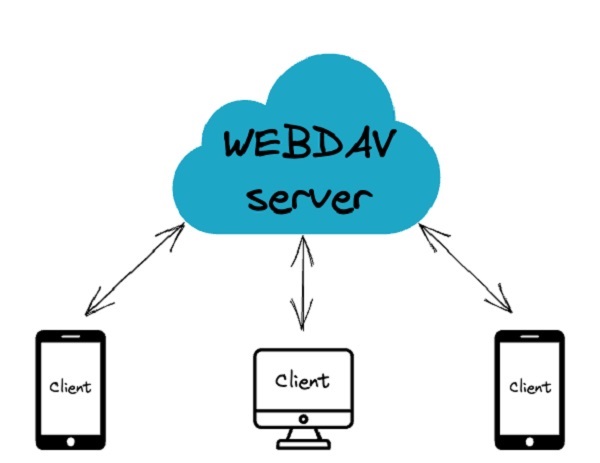

Cách OpenVZ hoạt động trong môi trường ảo hóa

Cơ chế hoạt động của OpenVZ dựa trên việc chia sẻ kernel Linux và cô lập tiến trình bằng container (namespace + cgroups). Nhờ đó, hệ thống đạt hiệu năng cao và độ trễ (latency) thấp hơn so với ảo hóa toàn phần.

1. Ảo hóa cấp Hệ điều hành (OS-level Virtualization)

OpenVZ không sử dụng lớp Hypervisor (trình quản lý máy ảo) để giả lập phần cứng (CPU, RAM, Card mạng). Thay vào đó, nó chạy trực tiếp trên nhân (Kernel) của máy chủ vật lý.

- Dùng chung Kernel: Tất cả các máy ảo (được gọi là Containers hoặc VPS) đều sử dụng chung một Kernel duy nhất từ máy chủ mẹ (Host Node).

- Sự cô lập: Mặc dù dùng chung nhân, nhưng mỗi Container sẽ có hệ thống file, người dùng, tiến trình và địa chỉ IP riêng biệt, tạo cảm giác như một server độc lập.

2. Khái niệm Containers (CT) và Virtual Environments (VE)

Trong OpenVZ, các thực thể ảo hóa không được gọi là Virtual Machines (VM) mà là Containers.

- Các Container này cực kỳ “nhẹ” vì chúng không phải load lại toàn bộ mã nguồn của nhân hệ điều hành khi khởi động.

- Khi bạn khởi động một VPS OpenVZ, nó chỉ mất vài giây vì thực chất nó chỉ đang kích hoạt một nhóm tiến trình đã được cô lập trên máy chủ mẹ.

3. Quản lý tài nguyên bằng User Beancounters (UBC)

Đây là “trái tim” trong việc kiểm soát tài nguyên của OpenVZ. Hệ thống sử dụng một tập hợp các tham số gọi là User Beancounters để giới hạn tài nguyên cho từng Container:

- Barrier & Limit: Mỗi tài nguyên (như RAM) sẽ có hai mức. Barrier là mức tài nguyên cam kết, và Limit là mức tối đa Container có thể “mượn” thêm từ máy chủ mẹ nếu tài nguyên đó đang rảnh.

- Dynamic Resource Allocation: Tài nguyên không bị “khóa cứng”. Nếu một VPS không dùng hết RAM, lượng RAM đó sẽ được trả về quỹ chung để các VPS khác sử dụng, giúp tối ưu hóa hiệu suất tổng thể của máy chủ vật lý.

4. Hạn chế về sự linh hoạt của Nhân (Kernel)

Vì tất cả các Container đều phụ thuộc vào Kernel của máy chủ mẹ:

- Chỉ chạy Linux: Bạn không thể cài đặt Windows hay chạy các bản phân phối Linux yêu cầu Kernel khác biệt hoàn toàn với Host Node.

- Không thể tùy chỉnh Kernel: Người dùng VPS không thể thay đổi các thông số chuyên sâu trong nhân hoặc cài thêm các module hạt nhân đặc thù nếu nhà cung cấp không cho phép.

5. Cơ chế Mạng (Networking)

OpenVZ sử dụng hai mô hình mạng chính:

- venet (Virtual Network): Là mô hình mặc định, rất nhanh và bảo mật vì nó hoạt động theo cơ chế định tuyến (routing) trực tiếp từ máy chủ mẹ, tránh được các cuộc tấn công giả mạo MAC.

- veth (Virtual Ethernet): Cho phép Container hoạt động như một thiết bị Ethernet thực thụ, hỗ trợ các tính năng như Bridge mạng, phù hợp cho các cấu hình mạng phức tạp hơn.

Ưu điểm nổi bật của OpenVZ

Công nghệ OpenVZ sở hữu những ưu điểm rất đặc trưng, giúp nó duy trì được chỗ đứng vững chắc trong thị trường ảo hóa suốt nhiều năm qua, đặc biệt là ở phân khúc tối ưu chi phí và hiệu năng. Dưới đây là những ưu điểm nổi bật nhất:

1. Hiệu suất (Performance) gần như tuyệt đối

Vì OpenVZ không có lớp trung gian Hypervisor để giả lập phần cứng, các tiến trình trong máy ảo (Container) sẽ thực thi trực tiếp trên CPU của máy chủ vật lý.

- Tốc độ xử lý: Độ trễ cực thấp, hiệu năng gần như tương đương với việc chạy trực tiếp trên máy chủ vật lý (Bare Metal).

- Khởi động thần tốc: Bạn có thể khởi động hoặc khởi động lại một VPS OpenVZ chỉ trong vòng vài giây, nhanh hơn nhiều so với việc chờ một máy ảo KVM load toàn bộ Kernel.

2. Sử dụng tài nguyên linh hoạt và thông minh

Đây là điểm mạnh nhất của OpenVZ so với các công nghệ ảo hóa toàn phần:

- Cơ chế mượn tài nguyên (Burst RAM): Khi một VPS không sử dụng hết RAM, lượng RAM trống đó sẽ được đưa vào “quỹ chung”. Nếu website của bạn đột ngột tăng lượng truy cập, VPS có thể tạm thời “mượn” thêm RAM từ máy chủ mẹ để xử lý (trong giới hạn cho phép).

- Tiết kiệm tài nguyên nền: Do dùng chung Kernel, hệ thống không tốn tài nguyên để chạy nhiều bản sao nhân hệ điều hành cho từng VPS, giúp máy chủ vật lý có thể chịu tải được nhiều máy ảo hơn.

3. Khả năng mở rộng (Scalability) dễ dàng

Với OpenVZ, việc nâng cấp cấu hình (RAM, CPU, Disk) cực kỳ đơn giản và linh hoạt. Bạn có thể tăng hoặc giảm các thông số tài nguyên ngay lập tức mà không cần khởi động lại VPS. Điều này đảm bảo tính liên tục (Uptime) cho các ứng dụng đang chạy.

4. Chi phí kinh tế

OpenVZ thường có mức giá rẻ nhất trong các loại ảo hóa VPS:

- Do mật độ nén máy ảo trên một server vật lý cao hơn KVM, các nhà cung cấp Hosting có thể giảm giá thành dịch vụ xuống mức tối đa.

- Phù hợp cho những ai cần số lượng lớn VPS để làm hệ thống vệ tinh, nuôi tài khoản hoặc các dự án có ngân sách khiêm tốn.

5. Quản trị đơn giản

- Việc quản lý OpenVZ thường đi kèm với các bảng điều khiển (Control Panel) rất trực quan như SolusVM hay Virtualizor.

- Việc sao lưu (Backup) và di chuyển (Migration) các Container giữa các node máy chủ cũng diễn ra nhanh chóng do dung lượng file image của Container thường nhỏ gọn hơn.

Nhược điểm của OpenVZ

Mặc dù có lợi thế về tốc độ và giá thành, nhưng do cơ chế dùng chung nhân (Shared Kernel), OpenVZ cũng bộc lộ những hạn chế cố định mà bạn cần cân nhắc kỹ trước khi triển khai, đặc biệt là cho các dự án lớn. Dưới đây là những nhược điểm chính:

1. Giới hạn về Hệ điều hành (Chỉ hỗ trợ Linux)

Đây là nhược điểm lớn nhất. Vì OpenVZ chạy dựa trên nhân của máy chủ mẹ:

- Không thể cài Windows: Bạn hoàn toàn không thể chạy các phiên bản Windows Server trên OpenVZ.

- Chỉ chạy được các bản phân phối Linux: Hơn nữa, các bản phân phối này phải tương thích với Kernel của máy chủ vật lý. Bạn không thể tự ý cập nhật hoặc thay đổi Kernel cho VPS của mình.

2. Tình trạng “Overselling”

Do OpenVZ cho phép chia sẻ tài nguyên linh hoạt, các nhà cung cấp thường có xu hướng bán vượt quá năng lực thực tế của máy chủ vật lý.

- Ảnh hưởng hàng xóm (Neighbor Effect): Nếu một VPS khác trên cùng máy chủ vật lý chạy quá nặng và chiếm dụng hết tài nguyên “quỹ chung”, VPS của bạn có thể bị lag hoặc treo dù bạn chưa dùng hết mức giới hạn của mình.

- Tài nguyên không thực: Con số RAM bạn thấy trong bảng điều khiển đôi khi chỉ là “Burst RAM” (RAM mượn), không phải tài nguyên thực sự được cam kết 100%.

3. Không hỗ trợ Docker hoàn hảo

Trong thời đại container hóa hiện nay, đây là một điểm trừ lớn:

- Các phiên bản OpenVZ cũ (như OpenVZ 6) gặp rất nhiều khó khăn hoặc không thể chạy được Docker do thiếu các module nhân cần thiết.

- Mặc dù OpenVZ 7 đã cải thiện vấn đề này, nhưng việc vận hành Docker trên một nền tảng container khác (OpenVZ) thường gây ra xung đột và hiệu năng không ổn định.

4. Thiếu tính độc lập và bảo mật thấp hơn KVM

- Rủi ro bảo mật: Vì dùng chung Kernel, nếu có một lỗ hổng bảo mật nghiêm trọng ở mức nhân (Kernel exploit), tất cả các VPS trên máy chủ đó đều có nguy cơ bị tấn công.

- Không có Swap thực: OpenVZ quản lý bộ nhớ đệm khác với máy vật lý. Nếu VPS hết RAM, hệ thống thường sẽ kill (tắt) các tiến trình ngay lập tức thay vì đưa vào bộ nhớ Swap như KVM, dễ dẫn đến lỗi “Out of Memory”.

5. Hạn chế can thiệp sâu vào hệ thống

Bạn sẽ gặp khó khăn hoặc không thể thực hiện các tác vụ sau:

- Cài đặt các phần mềm yêu cầu module Kernel riêng (như một số loại Firewall đặc thù, VPN phức tạp hoặc phần mềm mã hóa).

- Chỉnh sửa các tham số hệ thống sâu trong /proc hay /sys.

OpenVZ là công nghệ đã được kiểm chứng qua gần hai thập kỷ — hiệu quả về chi phí, hiệu năng cao cho Linux workload đơn giản và vẫn là lựa chọn hợp lý khi ngân sách là ưu tiên hàng đầu. Nhưng với các workload production hiện đại giới hạn kiến trúc của OpenVZ sẽ sớm trở thành rào cản thực sự.