Chỉ một phút gián đoạn dịch vụ có thể gây tổn thất hàng ngàn đô la, nhưng một cuộc tấn công DDoS kéo dài có thể quét sạch niềm tin của khách hàng được xây dựng trong hàng thập kỷ. Trong bối cảnh các công cụ tấn công ngày càng dễ tiếp cận và có chi phí rẻ, bất kỳ trang web nào cũng có thể trở thành mục tiêu của những đợt “sóng thần” dữ liệu. Hiểu rõ cơ chế và thiết lập các lớp lá chắn phòng thủ DDoS không chỉ là vấn đề của kỹ thuật viên IT, mà là một chiến lược bảo vệ tài sản và thương hiệu mà mọi nhà lãnh đạo doanh nghiệp cần đặc biệt quan tâm.

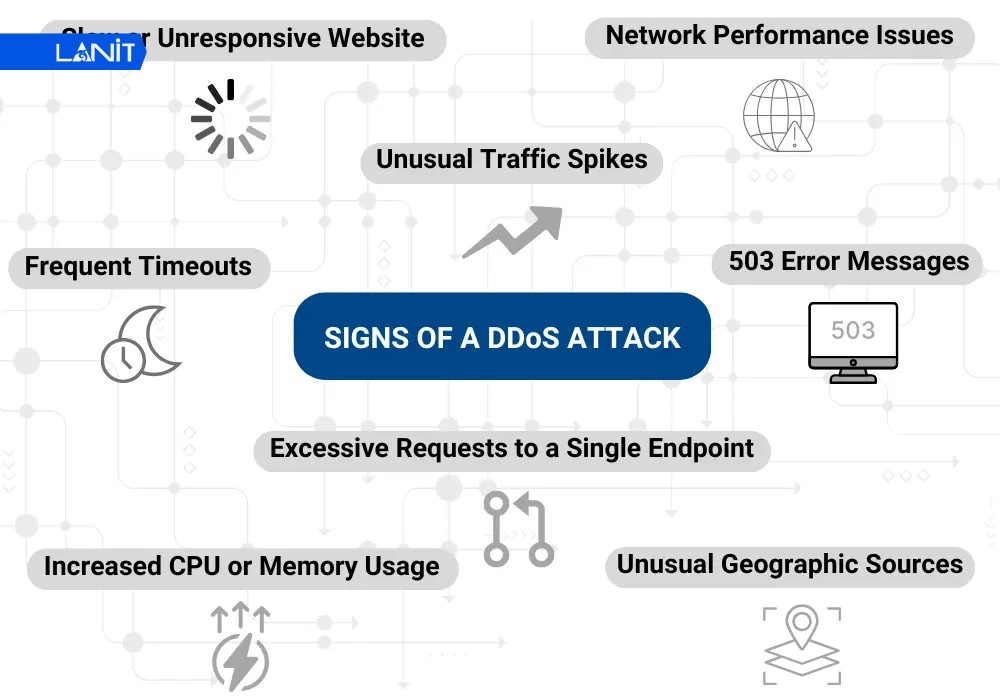

Dấu hiệu nhận biết máy chủ đang bị tấn công DDoS

Khi hệ thống gặp sự cố, hãy kiểm tra ngay các dấu hiệu điển hình sau:

- Lượng truy cập tăng đột biến: Các request xuất phát từ hàng loạt dải IP lạ, không nằm trong tệp khách hàng mục tiêu.

- Server phản hồi chậm (High Latency): Website xuất hiện lỗi timeout hoặc mất kết nối thường xuyên dù hạ tầng mạng vẫn ổn định.

- Quá tải tài nguyên (CPU/RAM): Tài nguyên hệ thống luôn chạm ngưỡng 100% do phải xử lý hàng loạt yêu cầu giả mạo.

- Tệp Log bất thường: Log hệ thống ghi nhận hàng nghìn request lặp lại trên cùng một URL trong thời gian cực ngắn.

- Băng thông (Bandwidth) tăng cao: Dung lượng mạng sử dụng tăng đột biến mà không tương ứng với lưu lượng truy cập thực tế.

Cách kiểm tra server đang bị DDoS chính xác

Việc xác định đúng loại hình tấn công giúp bạn đưa ra phản ứng chính xác hơn.

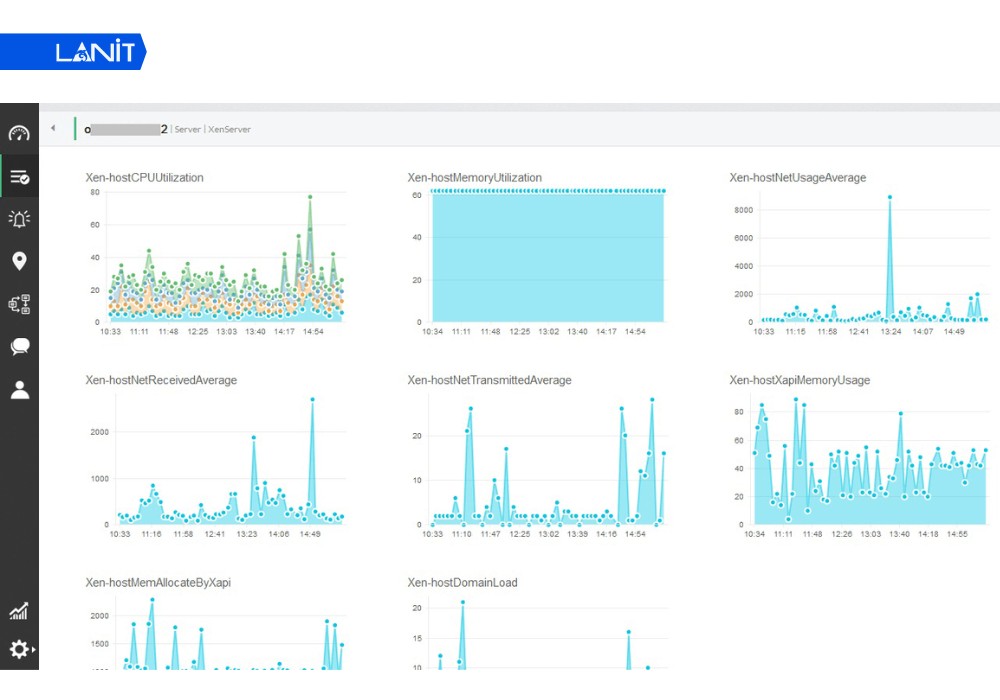

I. Kiểm tra tải hệ thống (System Load)

Đầu tiên, hãy xác định liệu server có đang bị quá tải tài nguyên do tấn công hay không.

- Sử dụng lệnh: top hoặc htop.

- Dấu hiệu: Nếu %CPU hoặc %MEM của các tiến trình web server (Nginx, Apache) hoặc Database (MySQL) tăng vọt lên gần 100%, có khả năng server đang phải xử lý lượng request khổng lồ từ kẻ tấn công.

II. Kiểm tra lưu lượng mạng (Network Traffic)

Sử dụng các công cụ giám sát trực quan để xem tiến trình nào đang “ngốn” tài nguyên nhất:

- htop: Xem tổng quan CPU, RAM và các tiến trình đang chiếm dụng tài nguyên.

- nload hoặc iftop: Giám sát lưu lượng mạng (Incoming/Outgoing) theo thời gian thực để phát hiện các đợt tấn công Volumetric.

- iotop: Kiểm tra xem ổ cứng có bị quá tải do ghi log liên tục trong quá trình bị DDoS hay không.

III. Kiểm tra số lượng kết nối (Connection Count)

Đây là cách hữu hiệu nhất để xác định IP nào đang spam kết nối vào server.

1. Kiểm tra tổng số kết nối

Lệnh này cho bạn biết có bao nhiêu kết nối đang thực hiện đến server qua cổng 80 (HTTP) hoặc 443 (HTTPS):netstat -an | grep :80 | wc -l

Nếu con số lên đến hàng nghìn trong khi website của bạn bình thường chỉ có vài chục người truy cập, đây là dấu hiệu nghi vấn.

2. Liệt kê các IP có nhiều kết nối nhất

Lệnh này sẽ đếm số lượng kết nối từ mỗi địa chỉ IP và sắp xếp chúng. IP nào có số lượng kết nối vượt trội (trên 100-200 kết nối) thường là IP tấn công:

netstat -ant | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n

3. Kiểm tra trạng thái kết nối SYN_RECV

Tấn công SYN Flood là kiểu DDoS rất phổ biến. Nếu bạn thấy số lượng kết nối ở trạng thái SYN_RECV quá lớn, server đang bị tấn công:

netstat -n -p | grep SYN_RECV | wc -l

4. Kiểm tra Log của Web Server

Nếu server vẫn phản hồi chậm nhưng tài nguyên mạng không quá tải, có thể bạn đang bị DDoS Layer 7 (tấn công vào ứng dụng).

- Nginx: tail -f /var/log/nginx/access.log

- Apache: tail -f /var/log/apache2/access.log

- Dấu hiệu: Log chạy liên tục với tốc độ chóng mặt, nhiều request lặp đi lặp lại vào một URL duy nhất từ cùng một nhóm IP hoặc User-Agent lạ.

Hướng dẫn xử lý nhanh khi đang bị DDoS tấn công

Nếu xác định đang bị DDoS, bạn có thể thực hiện:

- Chặn IP: Sử dụng tường lửa (iptables hoặc firewalld) để chặn các IP có số kết nối bất thường.

- Giới hạn kết nối: Cấu hình Nginx/Apache để giới hạn số lượng kết nối từ một IP trong một khoảng thời gian.

- Sử dụng Proxy/WAF: Kích hoạt chế độ “Under Attack” trên các dịch vụ như Cloudflare để lọc lưu lượng xấu trước khi nó chạm tới server.

- Sử dụng Cloudflare: Nếu bạn có dùng Cloudflare, hãy bật chế độ “Under Attack Mode” trong bảng điều khiển. Đây là cách nhanh nhất để lọc bỏ botnet ở tầng ứng dụng.

- Chuyển hướng hoặc đổi IP: Trong trường hợp tấn công quy mô lớn, có thể cần chuyển hướng traffic hoặc thay đổi IP máy chủ.

Các giải pháp phòng chống tấn công DDoS hiệu quả

Dưới đây là các giải pháp phòng chống tấn công DDoS hiệu quả:

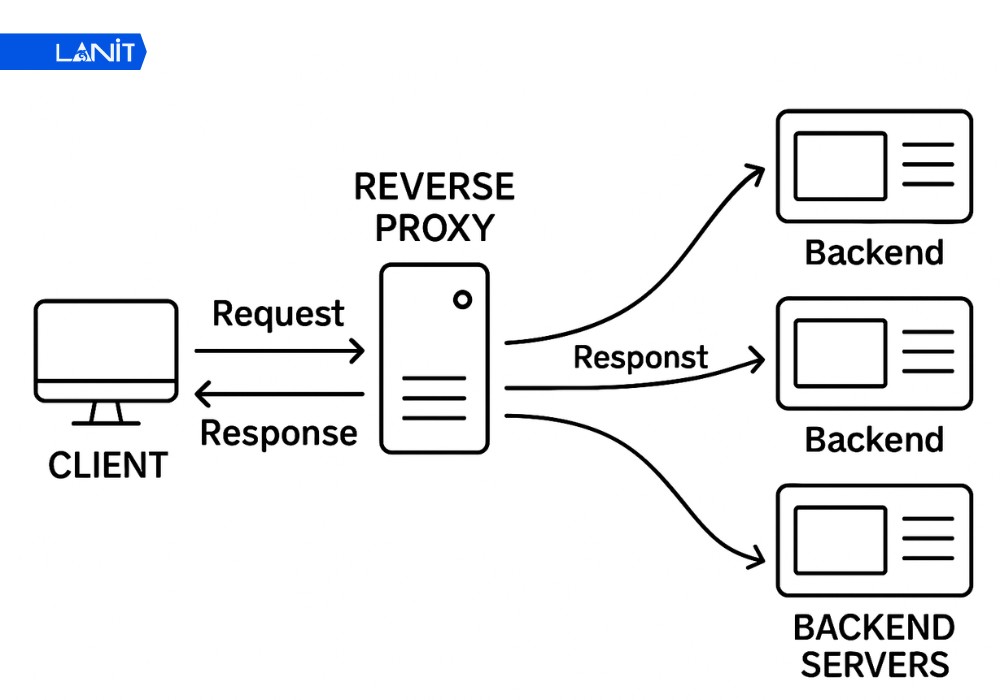

1. Sử dụng dịch vụ Proxy ngược và CDN

Giải pháp từ các ông lớn như Cloudflare, Akamai, Sucuri giúp ẩn IP gốc của máy chủ và lọc sạch traffic trước khi tới server. Hệ thống này sử dụng mạng lưới Anycast để hấp thụ lưu lượng tấn công trước khi nó tiếp cận máy chủ của bạn.

2. Cấu hình tường lửa (Firewall) mạnh mẽ

Sử dụng tường lửa cứng (Hardware Firewall) hoặc tường lửa mềm (WAF) để thiết lập các quy tắc giới hạn số lượng kết nối (Rate Limiting). Ví dụ đối với Nginx:

limit_req_zone $binary_remote_addr zone=one:10m rate=10r/s;

Quy tắc này giúp ngăn chặn các bot gửi quá nhiều request vượt ngưỡng cho phép.

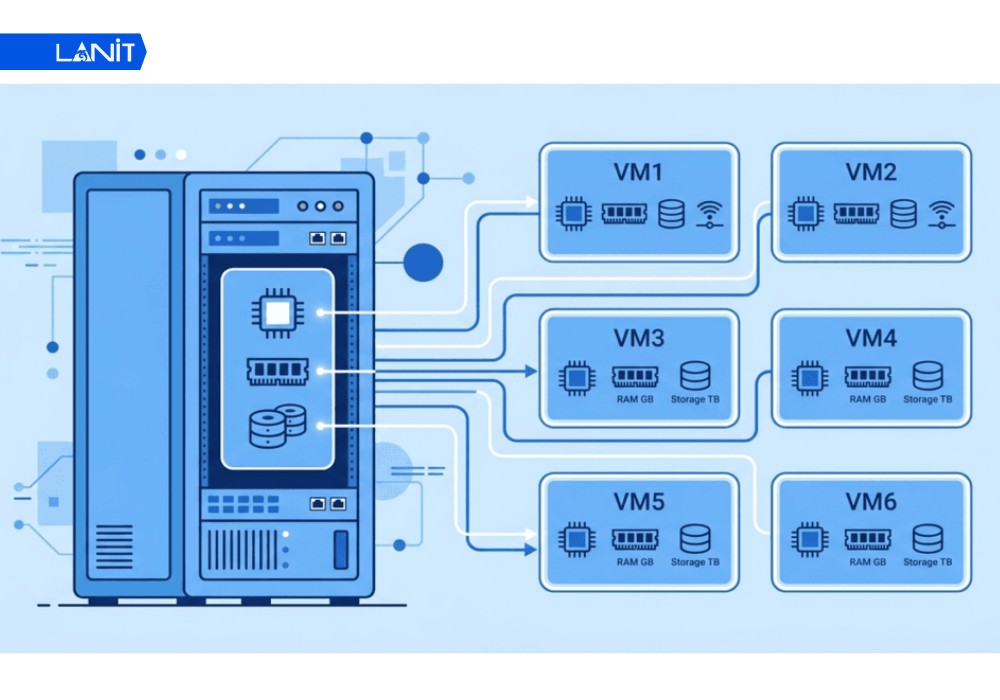

3. Tối ưu hóa hạ tầng Server/VPS

Sử dụng Load Balancing (Cân bằng tải) để phân phối lưu lượng, nâng cấp băng thông dự phòng và cấu hình tối ưu nhân hệ điều hành (kernel tuning) để xử lý hàng nghìn kết nối đồng thời một cách hiệu quả nhất.

4. Sử dụng dịch vụ Anti-DDoS chuyên dụng

Thuê VPS hoặc thuê Server từ các nhà cung cấp có sẵn lớp bảo vệ DDoS tầng cứng và giải pháp Scrubbing Center để bóc tách, loại bỏ gói tin độc hại ngay từ cửa ngõ, đảm bảo Uptime tối đa cho doanh nghiệp.

DDoS là thách thức không thể tránh khỏi trong môi trường hạ tầng số. Hy vọng với những kiến thức kỹ thuật trên, bạn đã có cái nhìn rõ ràng để bảo vệ hệ thống của mình. Nếu bạn cần một giải pháp hạ tầng mạnh mẽ, tích hợp sẵn các công nghệ Anti-DDoS tối tân, hãy liên hệ với chúng tôi để được tư vấn lộ trình bảo mật tối ưu nhất.