Zero-day là gì?

Tấn công Zero-day (lỗ hổng 0 ngày) là lỗ hổng bảo mật trong phần mềm hoặc phần cứng mà nhà cung cấp chưa biết và chưa có bản vá. Tin tặc lợi dụng điểm yếu này để tấn công, đánh cắp dữ liệu, phát tán mã độc, hoặc gây hại trước khi lỗ hổng được khắc phục.

Vì chưa có bản vá, Zero-day rất nguy hiểm và dễ khai thác. Tin tặc thường giữ kín thông tin để sử dụng lỗ hổng lâu nhất có thể. Lỗ hổng này có thể tấn công nhiều hệ thống như máy tính cá nhân, máy chủ, thiết bị di động và mạng.

>>> Xem thêm: Zero Trust là gì? Cách Cài Đặt Zero Trust Chi Tiết

Xu hướng tấn công của Zero-day

Theo báo cáo từ Google, số lượng lỗ hổng Zero-day bị khai thác trong năm 2023 tăng mạnh. Cụ thể có tới 97 lỗ hổng, tăng hơn 50% so với năm 2022 (62 lỗ hổng). Các lỗ hổng này được phân thành hai nhóm mục tiêu chính:

Nền tảng người dùng cuối

Những nền tảng này gồm trình duyệt, hệ điều hành, ứng dụng, thiết bị di động,… có tới 61 lỗ hổng. Các nhà cung cấp phần mềm đang cải thiện bảo mật để ngăn chặn các cuộc tấn công. Buộc kẻ tấn công phải tìm lỗ hổng mới hoặc thay đổi chiến thuật. Thay vì phát triển nhiều lỗ hổng riêng biệt, kẻ tấn công hiện nay thường tập trung khai thác lỗ hổng trong các thư viện và thành phần bên thứ ba. Bởi vì chúng ảnh hưởng đến nhiều sản phẩm khác nhau. Tình hình lỗ hổng Zero-day năm 2023 đáng lo ngại, ngoại trừ macOS và Chrome có sự cải thiện. Cụ thể:

- Ứng dụng khác: WinRAR, Adobe Reader, Microsoft Word và Outlook cũng bị tấn công Zero-day.

- Android: Lỗ hổng tăng. Chủ yếu liên quan đến leo thang đặc quyền cục bộ (LPE).

- iOS: Lỗ hổng giảm, nhưng vẫn tồn tại trên iPhone và iPad.

- Windows: Tăng lỗ hổng Zero-day, đặc biệt là LPE và vượt qua bảo mật.

- Trình duyệt: Giảm lỗ hổng, chủ yếu liên quan đến JavaScript (JSE) và LPE.

Công nghệ trong doanh nghiệp

Năm 2023 ghi nhận 36 lỗ hổng Zero-day nhắm vào công nghệ doanh nghiệp. Phần mềm bảo mật trở thành mục tiêu chính. Kẻ tấn công lợi dụng quyền hạn cao và khả năng truy cập rộng của phần mềm bảo mật để xâm nhập vào mạng doanh nghiệp. Các xu hướng đáng chú ý gồm:

- Đa dạng hóa mục tiêu: Tấn công không chỉ dừng lại ở trình duyệt và tài liệu phổ biến.

- Tăng tấn công vào phần mềm bảo mật: Lỗ hổng trong các phần mềm bảo mật như Barracuda, Cisco và Trend Micro gia tăng.

- Nhắm vào nhiều nhà cung cấp: Kẻ tấn công mở rộng mục tiêu, không chỉ vào các nhà cung cấp lớn như Ivanti và North Grid Corporation.

Những xu hướng này cho thấy mối đe dọa từ Zero-day vẫn rất nghiêm trọng, yêu cầu cảnh giác cao trong bảo mật mạng.

Cách hoạt động của thị trường Zero-day là gì?

Lỗ hổng Zero-day được coi là tài sản quý giá không chỉ với tin tặc, các công ty phần mềm, mà còn với các cơ quan tình báo quốc gia. Thị trường Zero-day chia thành ba phân khúc chính:

- Chợ đen (Black Market)

Chợ đen là nơi tin tặc mũ đen trao đổi và bán thông tin về các lỗ hổng. Cũng như bán mã khai thác Zero-day để xâm nhập vào hệ thống, đánh cắp dữ liệu nhạy cảm như mật khẩu và thông tin thẻ tín dụng.

- Thị trường hợp pháp (White Market)

Thị trường hợp pháp chủ yếu là các chương trình săn thưởng phát hiện lỗ hổng (bug bounty) do các tập đoàn lớn như Facebook, Google và Microsoft tổ chức. Các lỗ hổng được thông báo cho công ty phần mềm hoặc tổ chức trung gian như Hackerone và Bugcrowd. Sau khi kiểm tra, người phát hiện có thể nhận tiền thưởng từ vài trăm đến hàng nghìn đô la.

- Thị trường xám (Gray Market)

Trong thị trường xám, các nhà nghiên cứu bảo mật bán mã khai thác Zero-day. Đối tượng mua thường là các cơ quan tình báo hoặc quân đội phục vụ cho mục đích an ninh quốc gia hoặc do thám. Các tổ chức này sẵn sàng chi hàng trăm ngàn đô để có quyền truy cập vào lỗ hổng của những nền tảng quan trọng như Windows hoặc iOS.

Vì sao Zero-day là lỗ hổng bảo mật nguy hiểm nhất hiện nay?

Zero-day được coi là lỗ hổng bảo mật nguy hiểm nhất hiện nay. Bởi vì đây là lỗ hổng bảo mật mà nhà cung cấp phần mềm chưa biết đến, nên không có cách nào để ngăn chặn ngay lập tức. Tin tặc thường tận dụng Zero-day để thực hiện các cuộc tấn công bất ngờ, đánh cắp dữ liệu, hoặc cài mã độc như ransomware.

Đối với người dùng cá nhân, lỗ hổng Zero-day có thể khiến thông tin cá nhân, tài khoản ngân hàng, hoặc thiết bị dễ dàng bị xâm nhập. Với các tổ chức, thiệt hại còn nặng nề hơn, bao gồm rò rỉ dữ liệu quan trọng, gián đoạn hoạt động kinh doanh, và tổn hại uy tín. Năm 2023, Android, iOS, và Windows đều ghi nhận số lượng lớn các cuộc tấn công Zero-day. Chủ yếu tập trung vào lỗ hổng leo thang đặc quyền (LPE) và vượt ranh giới bảo mật (Security Boundary Bypass).

Cách phòng tránh Zero-day hiệu quả

Để phòng tránh lỗ hổng Zero-day hiệu quả, bạn có thể áp dụng một số biện pháp đơn giản nhưng rất quan trọng như su:

- Luôn cập nhật phần mềm và hệ điều hành của bạn. Các bản cập nhật thường xuyên bao gồm những bản vá bảo mật quan trọng, giúp bảo vệ máy tính khỏi những lỗ hổng mới. Đừng bỏ qua việc cài đặt những bản cập nhật này, bởi chúng có thể giúp bạn tránh được nhiều mối nguy hiểm.

- Triển khai giám sát bảo mật thời gian thực. Với sự hỗ trợ của công nghệ học máy, bạn có thể sử dụng các phần mềm giám sát để phát hiện những dấu hiệu bất thường ngay lập tức. Điều này giúp bạn phát hiện sớm và ngăn chặn những mối đe dọa trước khi chúng kịp gây hại.

- Sử dụng hệ thống phát hiện và ngăn chặn xâm nhập (IDS/IPS). Đây là công cụ giúp bạn bảo vệ hệ thống khỏi các cuộc tấn công đã được biết đến hoặc thậm chí chưa biết.

- Quét lỗ hổng bảo mật thường xuyên. Các phần mềm quét lỗ hổng sẽ giúp bạn phát hiện các điểm yếu trong hệ thống của mình, từ đó có thể xử lý kịp thời trước khi kẻ xấu lợi dụng.

- Kiểm soát truy cập mạng (NAC) là biện pháp ngăn chặn những thiết bị bị tấn công khỏi việc xâm nhập vào các hệ thống quan trọng. Nó giúp bạn bảo vệ dữ liệu và hệ thống an toàn hơn.

- Chương trình Bug Bounty. Đây là cách tuyệt vời để kết nối với những chuyên gia bảo mật ngoài tổ chức. Họ sẽ giúp bạn tìm ra các lỗ hổng trước khi hacker kịp tấn công.

Áp dụng các biện pháp này sẽ giúp bạn tăng cường khả năng phòng vệ, giảm thiểu nguy cơ bị tấn công và giữ hệ thống của mình an toàn hơn trước các mối đe dọa Zero-day.

Các cuộc tấn công Zero-day nổi tiếng

Bất kì cuộc tấn công Zero-day nào cũng đều gây ra những thiệt hại nghiêm trọng. Nổi bật nhất có thể kể đến như:

Stuxnet (2010)

- Mục tiêu: Các cơ sở hạt nhân của Iran, đặc biệt là nhà máy làm giàu uranium Natanz.

- Hành vi: Khai thác 4 lỗ hổng Zero-day để phá hỏng máy ly tâm hạt nhân.

- Thiệt hại: Phá hủy khoảng 1.000 trong số 6.000 máy ly tâm, làm chậm tiến trình hạt nhân của Iran trong nhiều năm. Đây là một cuộc tấn công được cho là do chính phủ Mỹ và Israel đứng sau.

Heartbleed (2014)

- Mục tiêu: Hàng triệu máy chủ sử dụng thư viện mã hóa OpenSSL.

- Hành vi: Lỗ hổng cho phép tin tặc truy cập thông tin nhạy cảm, bao gồm mật khẩu và khóa bảo mật.

- Thiệt hại: Ước tính khoảng 500.000 máy chủ bị ảnh hưởng, gây thiệt hại hàng trăm triệu USD do mất dữ liệu và chi phí khắc phục.

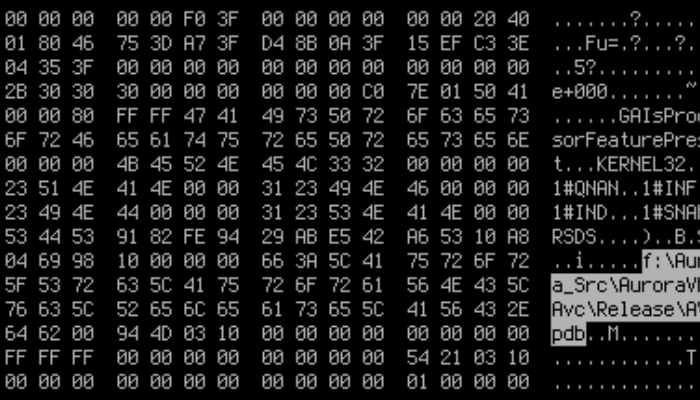

Aurora (2009)

- Mục tiêu: Google, Adobe, và hơn 20 công ty lớn khác.

- Hành vi: Sử dụng lỗ hổng trong Internet Explorer để giành quyền truy cập dữ liệu nhạy cảm và email của các nhà hoạt động nhân quyền ở Trung Quốc.

- Thiệt hại: Google phải tạm ngừng hoạt động tại Trung Quốc. Ước tính thiệt hại hàng triệu USD cho các công ty liên quan.

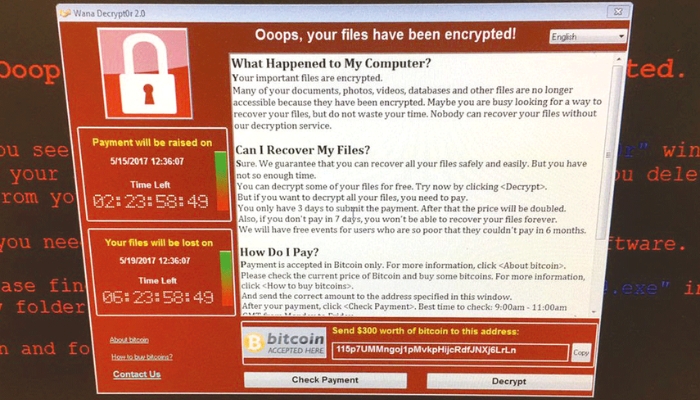

EternalBlue (2017)

- Mục tiêu: Lỗ hổng trong giao thức SMB của Windows, bị khai thác bởi ransomware WannaCry và NotPetya.

- Hành vi: Tấn công hàng trăm nghìn thiết bị trên toàn cầu, mã hóa dữ liệu và đòi tiền chuộc.

- Thiệt hại: WannaCry gây ảnh hưởng đến hơn 150 quốc gia. Trong đó có các bệnh viện ở Anh (NHS), với thiệt hại ước tính trên 4 tỷ USD. NotPetya gây thiệt hại 10 tỷ USD. Trở thành một trong những vụ tấn công mạng tốn kém nhất lịch sử.

Vai trò của Zero-day trong an ninh mạng

Zero-day là một trong những mối đe dọa lớn nhất trong an ninh mạng. Tuy nhiên, Zero-day cũng giúp thúc đẩy ngành an ninh mạng phát triển. Những cuộc tấn công này buộc các công ty công nghệ đầu tư nhiều hơn vào việc cải thiện bảo mật và phát triển các bản vá lỗi nhanh hơn. Chúng cũng là lời nhắc nhở để người dùng thường xuyên cập nhật phần mềm và cẩn trọng khi sử dụng mạng.

Zero-day vừa là thách thức, vừa là động lực để hệ thống mạng ngày càng an toàn hơn. Cách tốt nhất để bảo vệ bản thân là luôn cảnh giác và chủ động nâng cao kiến thức về an ninh mạng.

Câu hỏi thường gặp

Làm thế nào để phát hiện thiết bị bị tấn công Zero-day?

Phát hiện tấn công Zero-day có thể khá khó khăn vì lỗ hổng chưa được công nhận và vá lỗi. Tuy nhiên, bạn có thể sử dụng các công cụ giám sát bảo mật như hệ thống phát hiện xâm nhập (IDS), hệ thống ngăn chặn xâm nhập (IPS) hoặc phần mềm bảo mật với công nghệ học máy. Các công cụ này có thể giúp phát hiện các hoạt động đáng ngờ, chẳng hạn như hành vi bất thường của hệ thống hoặc các dấu hiệu của mã độc. Bên cạnh đó, cập nhật liên tục phần mềm và hệ điều hành là một biện pháp hữu ích để giảm thiểu nguy cơ bị tấn công.

Zero-day có phổ biến trong phần mềm mã nguồn mở không?

Lỗ hổng Zero-day có thể xuất hiện trong mọi loại phần mềm, bao gồm cả phần mềm mã nguồn mở. Tuy nhiên, phần mềm mã nguồn mở có ưu điểm là cộng đồng phát triển rộng lớn, giúp nhanh chóng phát hiện và sửa lỗi.

Mã nguồn mở có thể được truy cập và sửa đổi công khai. Do đó, nếu không được duy trì và kiểm tra bảo mật chặt chẽ, nó cũng có thể trở thành mục tiêu cho những kẻ tấn công khai thác lỗ hổng Zero-day.

Tôi có cần phần mềm bảo mật chuyên dụng để phòng chống Zero-day?

Có, việc sử dụng phần mềm bảo mật chuyên dụng rất quan trọng để phòng chống Zero-day. Các phần mềm bảo mật hiện đại có thể giúp phát hiện và ngăn chặn các cuộc tấn công. Những công cụ này thường bao gồm các tính năng như giám sát bảo mật, quét lỗ hổng, và bảo vệ thời gian thực. Từ đó giúp bảo vệ hệ thống khỏi các mối đe dọa mới nhất.

Lời kết

Trên đây là toàn bộ thông tin bạn cần biết về Zero-day là gì. Nếu bạn còn điều gì thắc mắc hãy để lại bình luận để LANIT hỗ trợ bạn nhanh nhất nhé. Hiện nay có rất nhiều cuộc tấn công mạng với đa dạng hình thức, phương pháp nguy hiểm. Để bảo vệ dữ liệu bản thân và doanh nghiệp, hãy luôn cảnh giác và có các biện pháp phòng ngừa ngay từ ban đầu. Nếu bạn cần giải pháp backup dữ liệu có thể tìm hiểu về Cloud VPS.

Xem thêm các bài viết hữu ích khác:

Cyber Kill Chain là gì? Cách bảo vệ tổ chức trước tấn công mạng

Ransomware là gì? Cách bảo vệ hệ thống an toàn

Adware là gì? Cách nhận biết và loại bỏ phần mềm quảng cáo hiệu quả