SNORT là gì?

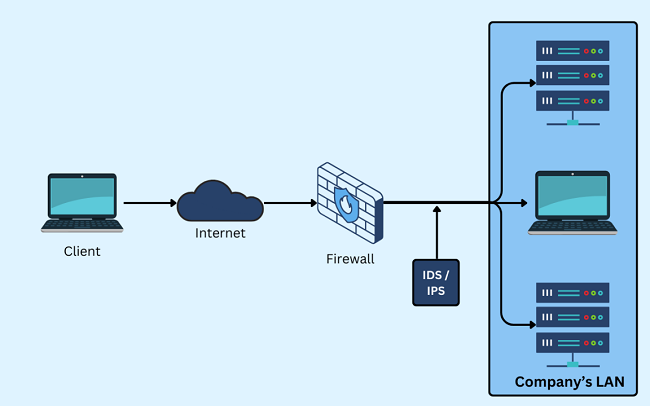

SNORT là hệ thống phát hiện xâm nhập IDS và hệ thống ngăn chặn xâm nhập IPS, mã nguồn mở mạnh mẽ cung cấp khả năng phân tích lưu lượng mạng theo thời gian thực và ghi nhật ký gói dữ liệu để phát hiện các hoạt động đáng ngờ trên mạng.

Hệ thống SNORT được triển khai bằng ngôn ngữ dựa trên nguyên tắc kết hợp các phương pháp kiểm tra dựa trên giao thức, chữ ký và bất thường để phát hiện các gói tin độc hại trong lưu lượng mạng và ngăn chặn các cuộc tấn công tiềm ẩn.

SNORT có thể phát hiện các cuộc tấn công mạng phổ biến như DoS, DDoS,… Nó tạo ra một loạt quy tắc xác định hoạt động mạng độc hại, xác định các gói tin độc hại và gửi cảnh báo đến người dùng.

Đây là phần mềm mã nguồn mở miễn phí, được tạo ra bởi Martin Roesch vào năm 1998 và hiện được coi là tiêu chuẩn trong giám sát bảo mật mạng.

Tính năng nổi bật của SNORT

Phân tích lưu lượng truy cập thời gian thực

Sử dụng Snort để giám sát lưu lượng truy cập và ra khỏi mạng theo thời gian thực với tốc độ và độ chính xác cao. Kỹ năng kiểm tra dữ liệu nhanh chóng của Snort cho phép nó chủ động xác định và giải quyết các rủi ro bảo mật có thể xảy ra, cung cấp cho doanh nghiệp tuyến bảo vệ để chống lại các cuộc tấn công mạng.

Phân tích giao thức

Snort có thể phân tích các giao thức, giúp phát hiện ra các bất thường hoặc xu hướng độc hại bằng cách kiểm tra chặt chẽ các giao thức. Cho phép quản trị viên kiểm tra các gói dữ liệu có khả năng gây hại đến mạng của bạn. Từ đó, cải thiện khả năng phát hiện các mối đe dọa, khiến nó trở thành công cụ hiệu quả và toàn diện.

Khớp nội dung

Tính năng này bao gồm quét các gói tin để tìm các mẫu, chữ ký hoặc thông tin cụ thể có thể gợi ý về các mối đe dọa đã nhận dạng. Khả năng sử dụng các quy tắc linh hoạt của Snort giúp tăng khả năng phản hồi của nói với nhiều tình huống an ninh mạng khác nhau bằng cách cho phép người dùng chỉ định mẫu nội dung cụ thể. Khả năng xác định các tải trọng gây hại nhờ tính năng này, giúp tăng hiệu quả của hệ thống trong việc phát hiện và ngăn chặn mối đe dọa.

Ghi nhật ký gói tin

SNORT cho phép ghi nhật ký gói tin vào đĩa. Với tính năng này, nó giúp SNORT thu thập mọi gói tin và ghi nhật ký vào thư mục phân cấp dựa trên IP của mạng máy chủ.

Dấu vân tay hệ điều hành

Với tính năng dấu vân tay hệ điều hành, SNORT có thể được dùng để xác định nền tảng hệ điều hành đang được hệ thống truy cập mạng sử dụng.

Cách thức hoạt động của hệ thống SNORT

Snort sẽ bắt đầu ghi lại các gói tin mạng đi qua và giám sát chúng. Sau đó sẽ phân tích các gói tin bằng cách kết hợp các kỹ thuật, quy tắc có sẵn. Sử dụng cơ sở dữ liệu được cấu hình trước, liên kết với các mối đe dọa đã biết, nội dung các gói tin sẽ được so sánh để phát hiện ra những bất thường. Đồng thời theo dõi các điểm sai lệch so với các quy tắc, phát hiện các mẫu bất thường để chỉ ra các mối đe dọa mới hoặc đang phát triển.

Nếu phát hiện ra các mối đe dọa tiềm ẩn trên hệ thống, Snort sẽ phát cảnh báo để thông báo cho quản trị viên mạng. Các cảnh bảo này sẽ cung cấp thông tin chi tiết và toàn diện về đặc điểm của các mối đe dọa, các thông tin như dấu thời gian, IP nguồn, đích và các quy tắc đã được kích hoạt.

Điều này giúp các quản trị viên mạng có thể phản ứng nhanh chóng và hiệu quả với các vấn đề bảo mật có thể xảy ra, giảm được các rủi ro sớm nhất có thể.

Ưu điểm của hệ thống SNORT

- Mã nguồn mở miễn phí và sẵn có để cài đặt, sử dụng

- Công đồng người dùng lớn và tài liệu phong phú

- Dễ dàng tùy chỉnh các quy tắc để phù hợp với môi trường cụ thể

- Khả năng phân tích giao thức mạng chi tiết và phát hiện mối đe dọa hiệu quả

- Khả năng cập nhật các quy tắc mới nhanh chóng

- Tương thích với bất kỳ hệ điều hành nào

Sự khác biệt giữa Snort và Zeek

Snort và Zeek đều là những hệ thống phát hiện xâm nhập mã nguồn mở phổ biến. Tuy nhiên, hai phương pháp này có sự khác nhau về nhiều khía cạnh. Chúng ta cùng tìm hiểu chi tiết các điểm khác biệt giữa Snort và Zeek sau đây nhé!

Snort: Như đã chia sẻ ở trên, Snort là hệ thống phát hiện xâm nhập IDS và hệ thống ngăn chặn xâm nhập IPS dựa trên chữ ký. Nó kiểm tra lưu lượng mạng đi qua nhằm phát hiện và cảnh bảo hoặc chặn lưu lượng truy cập mạng dựa trên các quy tắc đã xác định trước.

ZeeK (tên trước đây là BRO): Công cụ này hoạt động như một trình phân tích lưu lượng mạng và nó không phải là IDS chuyên dụng mặc dù có các ứng dụng bảo mật. Zeek thu thập và phân tích sâu mọi lưu lượng mạng đi qua để xác định các hoạt động đáng ngờ thông qua việc phát triển và triển khai các tập lệnh tùy chỉnh. Công cụ này cung cấp giải pháp tiếp cận linh hoạt để điều tra lưu lượng mạng nhưng đòi hỏi người thực hiện cần có chuyên môn cao để cấu hình và diễn dãi kết quả.

Snort và Zeek có sự khác biệt chính sau:

- Về phương pháp phát hiện: Snort dựa vào các chữ kỹ được xác định trước để phát hiện mối đe dọa, còn Zeek lại sử dụng các tập lệnh tùy chỉnh để xác định điểm bất thường trong dữ liệu đã thu thập.

- Về độ sâu phân tích: Snort chủ yếu tập trung vào lớp mạng để kiểm tra lưu lượng, còn Zeek phân tích nhiều lớp, mở rộng đến lớp ứng dụng để có cài nhìn toàn diện hơn.

- Dễ sử dụng: Snort thường dễ thiết lập và sử dụng hơn Zeek do có bộ quy tắc được xác định trước. Trong khi đó, Zeek yêu cầu chuyên môn cao để cấu hình và phân tích dữ liệu đã thu thập.

Lời kết

Như vậy, LANIT đã chia sẻ đầy đủ thông tin về Snort – một hệ thống mã nguồn mở mạnh mẽ được sử dụng phổ biến để phát hiện và ngăn chặn các cuộc tấn công mạng. So với Zeek, Snort mặc dù chưa phân tích sâu nhưng nó vẫn mang lại hiệu quả cho quản trị viên trong việc phát hiện sớm những điểm bất thường trong lưu lượng mạng truy cập dựa vào bộ quy tắc đã biết. Đây vẫn xem là giải pháp bảo mật phù hợp và hiệu quả cho nhiều doanh nghiệp tổ chức hiện nay.

Ngoài ra, nếu bạn còn thắc mắc nào hoặc cần hỗ trợ về các giải pháp bảo mật ứng dụng khi thuê VPS, liên hệ ngay LANIT để được tư vấn kịp thời nhất nhé!