Mô hình bảo mật truyền thống thường dựa vào firewall và VPN để bảo vệ mạng nội bộ. Tuy nhiên, khi người dùng đã kết nối vào hệ thống, quyền truy cập thường được mở rộng tương đối lớn. Điều này có thể tạo ra rủi ro nếu tài khoản hoặc thiết bị bị xâm nhập. Cloudflare Zero Trust được thiết kế để kiểm soát truy cập chặt chẽ hơn, giúp nâng cao an toàn hệ thống. Hãy cùng LANIT tìm hiểu thêm ở bài viết này nhé!

Cloudflare Zero Trust là gì?

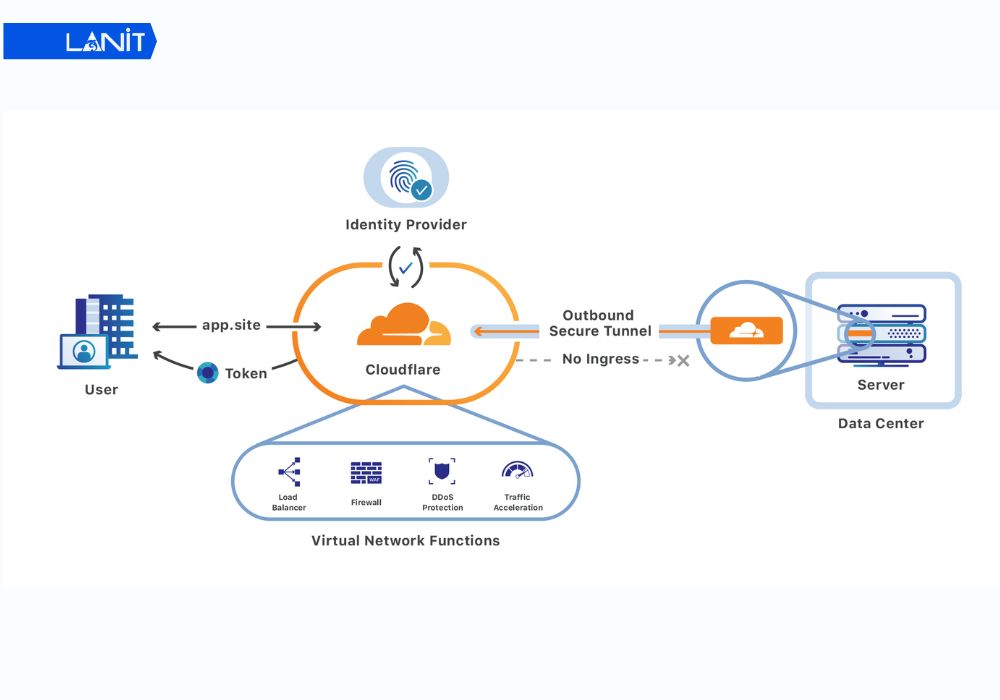

Cloudflare Zero Trust là nền tảng bảo mật mạng do Cloudflare phát triển. Giải pháp này áp dụng kiến trúc Zero Trust Security để kiểm soát truy cập vào ứng dụng và hạ tầng nội bộ.

Trong mô hình bảo mật truyền thống, hệ thống thường tin tưởng người dùng sau khi họ kết nối vào mạng nội bộ. Tuy nhiên, cách tiếp cận này có thể tạo ra rủi ro bảo mật nếu tài khoản hoặc thiết bị bị xâm nhập. Khi đó, kẻ tấn công có thể truy cập nhiều dịch vụ trong hệ thống.

Ngược lại, Zero Trust không mặc định tin tưởng bất kỳ người dùng hoặc thiết bị nào. Thay vào đó, mọi yêu cầu truy cập đều phải được xác thực trước khi cấp quyền. Quá trình xác thực có thể bao gồm đăng nhập tài khoản, xác thực đa yếu tố hoặc kiểm tra trạng thái thiết bị.

Ngoài ra, Cloudflare Zero Trust hoạt động trên Cloudflare Edge Network. Vì vậy, lưu lượng truy cập sẽ được xử lý tại điểm hiện diện gần nhất của Cloudflare trước khi chuyển tiếp đến ứng dụng nội bộ.

Nhờ cách tiếp cận này, doanh nghiệp có thể kiểm soát truy cập tốt hơn và giảm rủi ro truy cập trái phép.

Nguyên tắc cốt lõi của mô hình Zero Trust

Zero Trust là một kiến trúc bảo mật tập trung vào việc xác minh mọi yêu cầu truy cập. Do đó, hệ thống không dựa vào vị trí mạng để xác định mức độ tin cậy của người dùng.

Never Trust, Always Verify

Trong nhiều hệ thống truyền thống, người dùng bên trong mạng nội bộ được coi là đáng tin cậy. Tuy nhiên, Zero Trust loại bỏ giả định này.

Trong nhiều hệ thống truyền thống, người dùng bên trong mạng nội bộ được coi là đáng tin cậy. Tuy nhiên, Zero Trust loại bỏ giả định này.

Nhờ vậy, hệ thống có thể kiểm soát truy cập chặt chẽ hơn ngay cả khi người dùng đang ở trong mạng nội bộ.

Xác thực liên tục (Continuous Verification)

Không giống VPN truyền thống, Zero Trust không chỉ xác thực tại thời điểm đăng nhập.

Thay vào đó, hệ thống có thể đánh giá lại quyền truy cập trong suốt phiên làm việc. Nếu phát hiện thay đổi về vị trí, địa chỉ IP hoặc thiết bị, hệ thống có thể yêu cầu xác thực lại.

Do đó, rủi ro truy cập trái phép sẽ được giảm đáng kể.

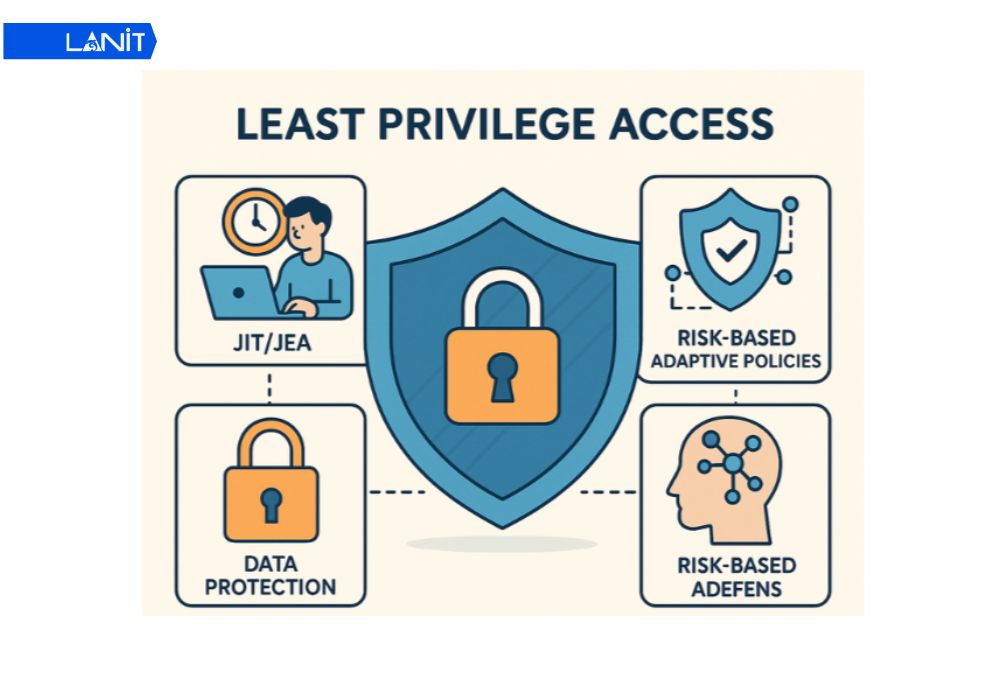

Đặc quyền tối thiểu (Least Privilege Access)

Zero Trust áp dụng nguyên tắc cấp quyền tối thiểu. Điều này có nghĩa là mỗi người dùng chỉ được truy cập vào tài nguyên cần thiết cho công việc của mình.

Ví dụ, nhân viên marketing chỉ có thể truy cập hệ thống quản lý nội dung. Trong khi đó, đội ngũ kỹ thuật có thể truy cập các dịch vụ backend.

Nhờ vậy, phạm vi ảnh hưởng sẽ được hạn chế nếu tài khoản bị xâm nhập.

Giả định hệ thống có thể bị xâm nhập (Assume Breach)

Ngoài ra, Zero Trust được thiết kế với giả định rằng hệ thống có thể đã bị xâm nhập.

Vì vậy, mọi hoạt động truy cập đều được ghi log và theo dõi. Các dữ liệu này giúp phát hiện hành vi bất thường và hỗ trợ phân tích sự cố bảo mật.

Cách Cloudflare Zero Trust hoạt động

Cloudflare Zero Trust kiểm soát truy cập vào ứng dụng nội bộ thông qua nhiều bước xác thực.

Trước hết, người dùng truy cập ứng dụng thông qua trình duyệt hoặc WARP client. Sau đó, yêu cầu truy cập sẽ được chuyển đến mạng Cloudflare Edge.

Tại đây, hệ thống sẽ thực hiện các bước kiểm tra bảo mật:

[Người dùng / Thiết bị]

│

▼

[Cloudflare WARP Client hoặc trình duyệt]

│

▼

[Cloudflare Edge Network]

│

├── Xác thực danh tính (Identity Provider)

├── Kiểm tra trạng thái thiết bị

├── Đánh giá chính sách truy cập

│

▼

[Cho phép / Từ chối / Yêu cầu MFA]

│

▼

[Cloudflare Tunnel → Ứng dụng nội bộ]Nếu yêu cầu truy cập đáp ứng đầy đủ điều kiện, Cloudflare sẽ cho phép kết nối đến ứng dụng nội bộ. Ngược lại, hệ thống sẽ từ chối truy cập hoặc yêu cầu xác thực bổ sung.

Đặc biệt, Cloudflare Tunnel giúp kết nối ứng dụng nội bộ với Cloudflare mà không cần mở port inbound trên server. Nhờ đó, bề mặt tấn công từ internet sẽ được giảm đáng kể.

Lợi ích khi triển khai Cloudflare Zero Trust

Việc triển khai Cloudflare Zero Trust giúp doanh nghiệp tăng cường bảo mật hệ thống và kiểm soát truy cập hiệu quả hơn trong môi trường hạ tầng hiện đại.

Tăng cường bảo mật so với VPN truyền thống

VPN cho phép người dùng kết nối trực tiếp vào mạng nội bộ. Nếu tài khoản VPN bị xâm nhập, kẻ tấn công có thể truy cập nhiều dịch vụ trong hệ thống. Ngược lại, Zero Trust kiểm soát truy cập theo từng ứng dụng. Vì vậy, phạm vi truy cập sẽ được giới hạn rõ ràng.

Hỗ trợ làm việc từ xa

Cloudflare Zero Trust cho phép người dùng truy cập ứng dụng nội bộ từ internet mà không cần kết nối VPN truyền thống. Người dùng chỉ cần đăng nhập và xác thực danh tính để truy cập vào các dịch vụ được cấp quyền.

Điều này phù hợp với các tổ chức có đội ngũ làm việc từ xa hoặc phân tán tại nhiều khu vực khác nhau.

Giảm độ trễ truy cập

Cloudflare sử dụng mạng Anycast toàn cầu để định tuyến lưu lượng truy cập đến điểm hiện diện gần nhất. Nhờ đó, người dùng có thể truy cập ứng dụng với độ trễ thấp hơn so với mô hình VPN tập trung tại một trung tâm dữ liệu.

Hỗ trợ kiểm toán và tuân thủ

Cloudflare Zero Trust ghi lại toàn bộ log truy cập vào hệ thống. Các dữ liệu này giúp doanh nghiệp theo dõi hoạt động truy cập, phục vụ phân tích bảo mật và đáp ứng yêu cầu kiểm toán trong môi trường doanh nghiệp.

Hướng dẫn thiết lập Cloudflare Zero Trust từng bước

Việc triển khai Cloudflare Zero Trust thường bao gồm các bước thiết lập hệ thống xác thực danh tính, kết nối ứng dụng nội bộ và cấu hình chính sách truy cập.

Bước 1: Tạo tài khoản và truy cập Zero Trust Dashboard

Đăng nhập vào Cloudflare Dashboard và kích hoạt Zero Trust. Hệ thống sẽ yêu cầu tạo một team domain để quản lý người dùng và thiết bị trong tổ chức.

Team domain này sẽ được sử dụng cho quá trình xác thực và quản lý truy cập.

Bước 2: Kết nối Identity Provider

Cloudflare Zero Trust hỗ trợ tích hợp với nhiều hệ thống quản lý danh tính như Google Workspace, Azure Active Directory hoặc Okta.

Cloudflare Zero Trust hỗ trợ tích hợp với nhiều hệ thống quản lý danh tính như Google Workspace, Azure Active Directory hoặc Okta.

https://<team-domain>.cloudflareaccess.com/cdn-cgi/access/callbackSau khi cấu hình xong, nên kiểm tra kết nối trước khi tiếp tục triển khai.

Bước 3: Cài đặt Cloudflare và tạo Tunnel

Trên server nội bộ (Ubuntu hoặc Debian), cài đặt cloudflared để tạo kết nối giữa hạ tầng nội bộ và mạng Cloudflare.

curl -L --output cloudflared.deb \

https://github.com/cloudflare/cloudflared/releases/latest/download/cloudflared-linux-amd64.deb

sudo dpkg -i cloudflared.deb

Xác thực với tài khoản Cloudflare:cloudflared tunnel loginTạo tunnel mới:

cloudflared tunnel create my-app-tunnelKiểm tra danh sách tunnel:

cloudflared tunnel listBước 4: Cấu hình Tunnel kết nối ứng dụng nội bộ

Tạo file cấu hình:

~/.cloudflared/config.ymlNội dung cấu hình:

tunnel: <TUNNEL_ID>

credentials-file: /root/.cloudflared/<TUNNEL_ID>.json

ingress:

- hostname: app.yourdomain.com

service: http://localhost:3000

- hostname: admin.yourdomain.com

service: http://localhost:8080

- service: http_status:404Chạy tunnel:

cloudflared tunnel run my-app-tunnelĐể tunnel tự chạy khi server khởi động:

sudo cloudflared service install

sudo systemctl start cloudflared

sudo systemctl enable cloudflaredBước 5: Tạo Access Policy bảo vệ ứng dụng

Trong Cloudflare Dashboard, truy cập:

Access → Applications → Add an applicationChọn loại Self-hosted application, sau đó cấu hình domain ứng dụng và chính sách truy cập.

Ví dụ policy:

- Allow user có email thuộc domain công ty

- Yêu cầu xác thực đa yếu tố (MFA)

Các chính sách này giúp kiểm soát ai được phép truy cập vào từng ứng dụng trong hệ thống.

Bước 6: Triển khai Cloudflare Gateway (tùy chọn)

Để kiểm soát lưu lượng mạng từ thiết bị người dùng, có thể triển khai WARP client trên endpoint.

Cài đặt WARP trên Linux:

curl -fsSL https://pkg.cloudflareclient.com/pubkey.gpg | \

sudo gpg --yes --dearmor -o /usr/share/keyrings/cloudflare-warp-archive-keyring.gpg

echo "deb [signed-by=/usr/share/keyrings/cloudflare-warp-archive-keyring.gpg] \

https://pkg.cloudflareclient.com/ $(lsb_release -cs) main" | \

sudo tee /etc/apt/sources.list.d/cloudflare-client.list

sudo apt update

sudo apt install cloudflare-warpKết nối thiết bị:

warp-cli registration new

warp-cli connectNhững lưu ý quan trọng khi triển khai Cloudflare Zero Trust

Khi triển khai Cloudflare Zero Trust trong môi trường doanh nghiệp, cần chú ý một số điểm quan trọng để đảm bảo hệ thống hoạt động ổn định và tránh gián đoạn truy cập:

- Xây dựng ma trận quyền truy cập trước khi cấu hình: Trước hết, cần xác định rõ các nhóm người dùng trong hệ thống. Mỗi nhóm nên được cấp quyền truy cập riêng cho từng ứng dụng. Cách tiếp cận này giúp hạn chế việc cấp quyền quá rộng. Đồng thời, quản trị viên cũng dễ thiết lập Access Policy hơn.

- Triển khai song song với hệ thống VPN hiện tại trong giai đoạn đầu: Trong nhiều doanh nghiệp, VPN đã được sử dụng trong thời gian dài. Vì vậy, khi chuyển sang Zero Trust, nên vận hành song song hai hệ thống trong một thời gian. Cách làm này giúp kiểm tra các luồng truy cập thực tế. Đồng thời, quản trị viên có thể phát hiện các ứng dụng nội bộ chưa được cấu hình trong Cloudflare Access hoặc Tunnel.

- Theo dõi log truy cập và thiết lập cảnh báo bảo mật: Cloudflare Zero Trust cung cấp log chi tiết cho hoạt động truy cập. Các log này giúp quản trị viên theo dõi hành vi người dùng. Ngoài ra, hệ thống cũng có thể phát hiện truy cập bất thường. Ví dụ, cảnh báo có thể xuất hiện khi đăng nhập thất bại nhiều lần hoặc khi truy cập từ vị trí địa lý lạ.

- Kiểm tra trạng thái thiết bị truy cập: Một số doanh nghiệp yêu cầu thiết bị truy cập phải đáp ứng tiêu chuẩn bảo mật. Ví dụ, thiết bị cần sử dụng phiên bản hệ điều hành tối thiểu. Ngoài ra, phần mềm bảo mật cũng cần hoạt động bình thường. Nhờ đó, hệ thống có thể hạn chế truy cập từ thiết bị không an toàn.

- Kiểm tra Tunnel và Access Policy trước khi đưa vào production: Cloudflare Tunnel giúp kết nối ứng dụng nội bộ với mạng Cloudflare. Cách này không cần mở cổng truy cập trực tiếp từ internet. Tuy nhiên, trước khi triển khai chính thức, cần kiểm tra toàn bộ cấu hình Tunnel. Việc này giúp đảm bảo các ứng dụng hoạt động đúng theo Access Policy đã thiết lập.

Cloudflare Zero Trust là giải pháp bảo mật mạng giúp kiểm soát truy cập vào ứng dụng và tài nguyên nội bộ dựa trên danh tính người dùng, trạng thái thiết bị và chính sách bảo mật. Mô hình này giúp doanh nghiệp giảm phụ thuộc vào VPN truyền thống và tăng khả năng kiểm soát truy cập trong môi trường hạ tầng cloud.

Việc triển khai Zero Trust cần kết hợp giữa cấu hình hệ thống xác thực, chính sách truy cập và hạ tầng máy chủ phù hợp để đảm bảo hiệu suất và mức độ bảo mật của toàn bộ hệ thống.