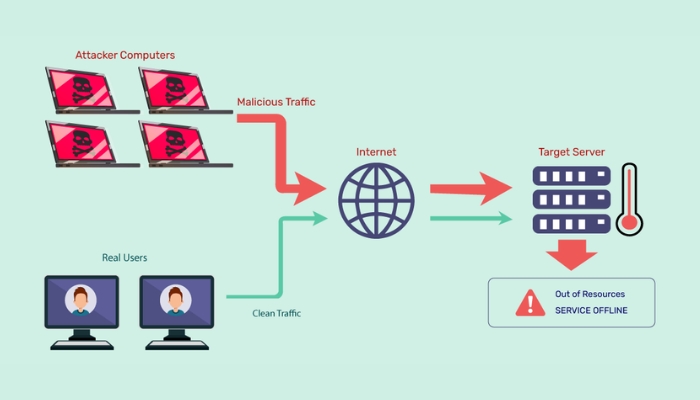

Hậu quả của một cuộc tấn công DDoS là gì?

Nếu bạn còn chưa rõ tấn công DDoS là gì thì có thể tìm đọc tại đây: Anti-DDoS là gì?

Nếu bạn đã quá hiểu về cuộc tấn công này thì chắc hẳn bạn sẽ biết những hậu quả nghiêm trọng mà DDoS mang lại. Có thể kể ngắn gọn như:

- Website bị gián đoạn hoặc không thể truy cập

- Mất khách hàng và uy tín thương hiệu

- Thiệt hại tài chính nghiêm trọng từ việc sửa chữa và khắc phục sự cố

- Tiềm ẩn nguy cơ mất dữ liệu khi kết hợp với các hình thức tấn công khác

- Làm lộ thông tin cá nhân, dữ liệu nhạy cảm

>>> Xem thêm: 9 Bước Cần Thiết Để Tăng Cường Bảo Mật Website Của Bạn

Lý do cần thực hiện DDoS website?

Chính vì những hậu quả nghiêm trọng trên, mà việc phòng chống và tìm giải pháp xử lý DDoS thật sự rất quan trọng. Vậy tại sao cần tự DDoS website của mình?

Trong lĩnh vực an ninh mạng, các tổ chức và doanh nghiệp đôi khi tự thực hiện các cuộc tấn công DDoS có kiểm soát, còn gọi là DDoS Testing hoặc Stress Testing. Nhằm đánh giá khả năng chịu tải và phản ứng của hệ thống trước các cuộc tấn công mạng quy mô lớn. Quá trình này thường được thực hiện bởi đội ngũ bảo mật nội bộ hoặc các công ty chuyên về kiểm thử bảo mật. Mục đích chính của việc này bao gồm:

- Đánh giá giới hạn chịu tải của hệ thống

- Phát hiện lỗ hổng bảo mật

- Kiểm tra tính hiệu quả của các giải pháp phòng thủ

- Cải thiện quy trình phản ứng sự cố

- Đảm bảo rằng dịch vụ và ứng dụng quan trọng vẫn hoạt động tốt ngay cả khi chịu tải cao đột ngột

Ví dụ, một ngân hàng trực tuyến có thể tiến hành kiểm thử DDoS định kỳ. Nhằm đảm bảo hệ thống có thể xử lý hàng nghìn yêu cầu truy cập đồng thời mà không gián đoạn dịch vụ khách hàng.

Các công cụ và phương pháp thường sử dụng?

Thông thường bạn có thể tham khảo các công cụ và phương pháp sau:

- Nemesy: Tạo ra các gói tin ngẫu nhiên để tấn công mạng. Công cụ này thường bị phần mềm chống vi-rút phát hiện là mã độc.

- Land và LaTierra: Giả mạo địa chỉ IP và tạo kết nối TCP liên tục, khiến máy chủ mục tiêu bị quá tải.

- Panther: Tấn công bằng cách gửi lượng lớn gói UDP vào hệ thống mục tiêu, làm tắc nghẽn băng thông mạng.

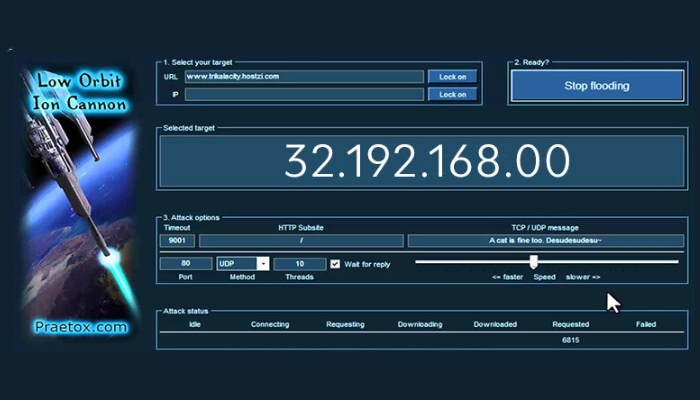

- LOIC (Low Orbit Ion Cannon): Công cụ phổ biến, dễ sử dụng, có thể thực hiện tấn công DDoS bằng cách gửi hàng loạt yêu cầu đến máy chủ mục tiêu.

- HOIC (High Orbit Ion Cannon): Phiên bản nâng cấp của LOIC, có khả năng tạo lưu lượng truy cập lớn hơn và khó bị phát hiện.

- Phần mềm botnet: Được thuê trên dark web, sử dụng mạng lưới máy tính bị kiểm soát từ xa để thực hiện tấn công đồng loạt.

Các cách DDoS 1 website đơn giản

LANIT sẽ nói rõ hơn về việc sử dụng LOIC

Cách DDoS 1 website bằng LOIC

Bước 1: Tải LOIC từ sourceforge

Bước 2: Giải nén và khởi chạy phần mềm

Bước 3: Trong giao diện chính của LOIC, nhập địa chỉ IP hoặc URL của mục tiêu vào ô “Target”. Kiểm tra kỹ để đảm bảo địa chỉ chính xác.

Bước 4: Chọn cổng (thường là 80 cho HTTP). Chọn phương pháp tấn công theo nhu cầu. Chọn số lượng kết nối đồng thời. Càng nhiều kết nối, khả năng gây quá tải càng cao.

Bước 5: Khởi động tấn công và theo dõi các chỉ số

Sử dụng LOIC tiềm ẩn nhiều rủi ro đáng kể. Trước hết, công cụ này không che giấu địa chỉ IP của người tấn công, khiến họ dễ dàng bị phát hiện và truy vết. Các hành vi tấn công DDoS là vi phạm pháp luật và có thể dẫn đến hậu quả pháp lý nghiêm trọng, bao gồm cả án phạt hành chính hoặc hình sự. Ngoài ra, nếu băng thông mạng cá nhân bị giới hạn, việc thực hiện tấn công DDoS có thể khiến kết nối mạng của chính người sử dụng trở nên chậm chạp và kém ổn định.

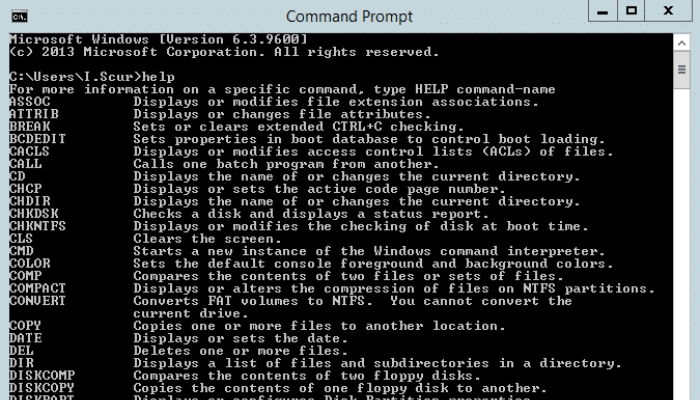

Cách DDoS 1 website bằng cmd

Lưu ý: Bạn cần có kết nối Internet ổn định và băng thông không giới hạn.

Bước 1: Mở CMD và nhập lệnh:

ping www.tenweb.com –t

Thay www.tenweb.com bằng tên website mục tiêu. Ghi lại địa chỉ IP hiển thị (dạng xxx.xxx.xxx.xxx).

Bứơc 2: Nhập lệnh sau

ping [IP website] –t –l 65500

Trong đó:

-t: Gửi gói tin liên tục cho đến khi dừng lệnh.-l 65500: Kích thước mỗi gói dữ liệu là 65.500 byte.

Bước 3: Thực hiện lệnh trên đồng thời trên nhiều máy tính khác nhau. Để đạt hiệu quả cao, duy trì tấn công trong vài giờ liên tục. Sau 2-3 giờ, truy cập lại trang web. Nếu thành công, trang web có thể ngừng hoạt động hoặc hiển thị lỗi máy chủ.

Phòng chống tấn công DDoS hiệu quả

Vậy làm thế nào để ngăn chặn các cuộc tấn công DDoS tinh vi hơn? Bạn có thể tham khảo qua dưới đây:

- Sử dụng Tường Lửa và Bộ Lọc Lưu Lượng: Triển khai Web Application Firewall (WAF) để chặn lưu lượng độc hại. Sử dụng Content Delivery Network (CDN) nhằm phân tán và giảm tải lưu lượng truy cập.

- Theo Dõi Lưu Lượng Truy Cập: Phát hiện kịp thời các dấu hiệu bất thường trong lưu lượng. Sử dụng phần mềm giám sát mạng để kiểm soát hoạt động truy cập.

- Lựa Chọn Nhà Cung Cấp Dịch Vụ Bảo Mật Chuyên Nghiệp: Hợp tác với các nhà cung cấp như Cloudflare, Akamai, hoặc AWS Shield để bảo vệ hệ thống.

- Cập Nhật Hệ Thống Thường Xuyên: Thường xuyên vá lỗi bảo mật trên máy chủ. Kiểm tra và tối ưu cấu hình mạng định kỳ.

>>> Xem thêm: 7 Cách Chống DDoS Cho VPS Hiệu Quả

“Vài ba” cách hack sập website bạn nên biết

Ngoài việc tấn công DDoS, bạn có thể thử khả năng bảo mật và kiểm tra website bằng một số cách “hack” sau:

Tấn công trực tiếp Server

Hãy tưởng tượng trang web như một gian hàng và server là tòa nhà chứa gian hàng đó. Nếu không thể phá hủy gian hàng trực tiếp, kẻ tấn công chỉ cần “đánh sập tòa nhà” – đồng nghĩa với việc mọi thứ bên trong, bao gồm gian hàng, cũng bị hủy hoại.

Thông thường, một website sẽ hoạt động trên một hoặc nhiều server. Các server này không chỉ chứa trang web mà còn có thể lưu trữ cơ sở dữ liệu (database), mail server để gửi email hay FTP server để truyền tải tệp tin. Nếu các phần mềm trên server không được cập nhật thường xuyên, hacker có thể khai thác các lỗ hổng bảo mật (CVE) để thực hiện tấn công từ xa, chạy mã độc và leo thang đặc quyền (Privilege Escalation) để chiếm quyền kiểm soát hệ thống.

Giải pháp an toàn là sử dụng dịch vụ điện toán đám mây (Cloud Service) để lưu trữ website, hạn chế rủi ro bị tấn công trực tiếp vào server vật lý. Nếu muốn trải nghiệm thực tế, bạn có thể thử thách bản thân với các bài tập trên HackTheBox.

Một số công cụ phổ biến trong tấn công server: Metasploit, Searchsploit, Nmap,…

Tấn công Brute-Force

Tấn công Brute-Force là phương pháp đơn giản nhưng rất hiệu quả, nơi hacker sẽ thử mọi kết hợp username và mật khẩu cho đến khi tìm được đúng. Thay vì thử ngẫu nhiên, các công cụ tấn công sẽ dùng wordlist, một danh sách các mật khẩu phổ biến như “123456” hay “password”, giúp tăng khả năng thành công nhanh chóng. Để bảo vệ tài khoản khỏi bị tấn công, bạn nên:

- Đặt mật khẩu dài và khó đoán, tránh dùng mật khẩu thông dụng.

- Kích hoạt xác thực hai yếu tố (2FA) để tăng cường bảo mật.

- Khi phát hiện IP lạ hoặc người dùng cố tình tấn công, block IP hoặc tài khoản ngay lập tức và thông báo cho quản trị viên.

Một số công cụ phổ biến để thực hiện tấn công Brute-Force: Hydra, BurpSuite, John The Ripper, Kali Linux

>>> Xem thêm: Những loại hình tấn công brute force thường gặp

File Inclusion Attack (Lợi dụng Lỗ Hổng Include File)

Hacker khai thác lỗ hổng trong các chức năng nhập đường dẫn tệp tin trên website để chèn tệp PHP hoặc file hệ thống vào website, từ đó thực thi mã độc. Cách phòng chống:

- Kiểm tra đầu vào và chỉ cho phép tải lên những file có định dạng hợp lệ.

- Sử dụng phương pháp white-list cho phép chỉ định rõ tệp tin nào được tải lên.

- Cấu hình đúng quyền truy cập vào hệ thống để tránh các file nhạy cảm bị lộ.

Còn vô vàn các cách khác có thể làm “bay màu” website của bạn. Do đó luôn đề cao cảnh giác, xây dựng hệ thống bảo mật tốt nhất cũng như luôn kiểm tra để kịp thời phản ứng trước các cuộc tấn công.

Câu hỏi thường gặp

Thực hiện DDoS để kiểm tra website có hợp pháp không?

Thực hiện tấn công DDoS mà không có sự đồng ý của chủ sở hữu website là hành vi phạm pháp. Điều này có thể dẫn đến các hậu quả pháp lý nghiêm trọng như bị kiện hoặc truy tố hình sự. Việc kiểm tra tính bảo mật của website cần được thực hiện dưới sự cho phép của chủ sở hữu và trong khuôn khổ các bài kiểm tra an ninh chính thức như Penetration Testing (Pentesting).

DDoS có thể bị phát hiện như thế nào?

Các dấu hiệu cho thấy một website bị tấn công DDoS bao gồm:

- Website hoặc dịch vụ không thể truy cập được.

- Tăng đột biến trong lưu lượng truy cập mà không có nguyên nhân rõ ràng.

- Sự chậm trễ trong việc tải trang hoặc phản hồi chậm từ máy chủ. Các công cụ giám sát lưu lượng mạng và hệ thống có thể giúp phát hiện và ngăn chặn các cuộc tấn công DDoS ngay lập tức.

Làm sao để phục hồi website sau một cuộc tấn công DDoS?

Để phục hồi website sau một cuộc tấn công DDoS, bạn cần:

- Phục hồi lưu trữ dữ liệu từ các bản sao lưu.

- Xác định và vá các lỗ hổng mà kẻ tấn công có thể đã khai thác.

- Giới thiệu các biện pháp phòng ngừa như CDN, tường lửa, và các dịch vụ bảo vệ DDoS.

Lời kết

Vậy qua bài viết này bạn đã biết cách DDoS 1 website đang hoạt động hay chưa? Hãy nhớ thực hiện DDoS đối với website của mình hoặc đã có sự đồng ý của chủ website. Việc này sẽ đảm bảo các hành động của bạn vẫn tuân thủ pháp luật, không bị nghiêm cấm. Thực hiện bảo mật, trao dồi khả năng phòng bị trước các cuộc tấn công sẽ giúp bạn có nhiều kiến thức và xử lý vấn đề nhanh nhẹn hơn.

Đừng quên theo dõi LANIT để cập nhật nhiều các bài viết kiến thức hữu ích khác nhé! Thuê VPS giá rẻ tại LANIT hoặc Hosting để xây dựng cho mình thử nghiệm!