Nhiều hệ điều hành chạy trên cùng một máy chủ dễ gây xung đột tài nguyên và mất ổn định hệ thống. Ảo hoá toàn phần giải quyết vấn đề này bằng cách mô phỏng phần cứng, giúp các máy ảo hoạt động độc lập và kiểm soát tài nguyên hiệu quả. Bài viết phân tích cơ chế hoạt động, ưu nhược điểm và so sánh với các mô hình ảo hóa khác.

Khái niệm ảo hóa toàn phần

Ảo hoá toàn phần là phương pháp ảo hóa trong đó một lớp phần mềm trung gian gọi là hypervisor mô phỏng toàn bộ phần cứng vật lý bên dưới. Nhờ đó, hệ điều hành khách có thể chạy mà không cần sửa đổi bất kỳ dòng code nào.

Điểm cốt lõi phân biệt full virtualization với các mô hình khác: Guest OS giao tiếp với phần cứng ảo y hệt như với phần cứng thật. Hypervisor đứng giữa, bắt và dịch mọi instruction đặc quyền từ Guest OS sang hardware thực.

Cách ảo hóa toàn phần hoạt động trong hệ thống

Ảo hóa toàn phần sử dụng hypervisor để tạo và vận hành các máy ảo trên cùng một máy chủ vật lý. Lớp này chịu trách nhiệm phân bổ tài nguyên và đảm bảo các VM hoạt động tách biệt.

Hai loại hypervisor trong ảo hóa toàn phần

Hypervisor Type 1 được cài trực tiếp lên phần cứng, không cần hệ điều hành trung gian. Nhờ loại bỏ một lớp xử lý, mô hình này đạt hiệu năng cao và thường được sử dụng trong môi trường production hoặc data center. Các nền tảng phổ biến gồm VMware ESXi, Microsoft Hyper-V và KVM.

Hypervisor Type 2 chạy như một ứng dụng trên hệ điều hành có sẵn. Mô hình này dễ triển khai hơn nhưng phải phụ thuộc vào host OS, dẫn đến hiệu năng thấp hơn. Vì vậy, nó thường được dùng trong môi trường phát triển hoặc kiểm thử, với các công cụ như VirtualBox hoặc VMware Workstation.

Ảo hoá toàn phần hoạt động trong hệ thống như sau:

- Hypervisor khởi tạo và nắm quyền điều phối toàn bộ tài nguyên phần cứng (CPU, RAM, storage, network)

- Tạo các tài nguyên ảo riêng biệt cho từng máy ảo như vCPU, vRAM, virtual disk và virtual NIC

- Guest OS khởi động và hoạt động trên các tài nguyên ảo như trên một hệ thống vật lý độc lập

- Khi phát sinh yêu cầu truy cập tài nguyên (I/O, network, disk…), hypervisor tiếp nhận và chuyển thành lệnh thực thi trên phần cứng thật

- Kết quả xử lý được trả lại máy ảo, toàn bộ quá trình diễn ra liên tục và trong suốt

- Mỗi VM vận hành độc lập, không ảnh hưởng đến các VM khác trên cùng hệ thống

Lợi ích khi sử dụng ảo hóa toàn phần

- Môi trường vận hành tách biệt: Mỗi VM có không gian địa chỉ bộ nhớ riêng biệt, virtual NIC riêng, virtual disk riêng. Một VM bị crash hoặc bị tấn công không ảnh hưởng đến các VM khác trên cùng host. Đây là lý do full virtualization là tiêu chuẩn trong môi trường multi-tenant cloud.

- Không cần sửa đổi Guest OS: Bạn có thể chạy bất kỳ hệ điều hành nào mà không cần patch kernel. Điều này cực kỳ quan trọng khi doanh nghiệp phải duy trì ứng dụng legacy không thể nâng cấp OS.

- Snapshot và Live Migration: Snapshot và Live Migration là hai tính năng quan trọng trong ảo hóa toàn phần giúp tăng tính linh hoạt khi vận hành hệ thống. Snapshot cho phép lưu lại toàn bộ trạng thái của máy ảo tại một thời điểm để có thể khôi phục nhanh khi xảy ra lỗi. Trong khi đó, Live Migration cho phép di chuyển máy ảo đang chạy giữa các máy chủ vật lý mà gần như không làm gián đoạn dịch vụ, hỗ trợ bảo trì hoặc cân bằng tải hiệu quả.

- Tối ưu hóa tài nguyên: Hypervisor cho phép phân bổ tổng RAM/CPU ảo vượt quá tài nguyên vật lý thực tế, dựa trên thống kê sử dụng thực tế của các VM. Một máy chủ 256GB RAM có thể cung cấp tổng cộng 512GB RAM ảo cho các VM nếu không phải VM nào cũng dùng đến giới hạn cùng lúc.

Hạn chế của ảo hóa toàn phần

- Overhead hiệu năng: Ảo hóa toàn phần vẫn tạo ra độ trễ cao hơn so với bare-metal, đặc biệt với các workload I/O-intensive như database. Mức độ ảnh hưởng phụ thuộc vào hypervisor, phần cứng và driver sử dụng; trong đó CPU thường ít bị tác động, còn disk và network dễ bị ảnh hưởng hơn nếu dùng cơ chế emulation thay vì driver tối ưu.

- Chi phí licensing: VMware vSphere có chi phí licensing đáng kể. Đây là lý do nhiều tổ chức chuyển sang KVM-based solutions hoặc cloud-native alternatives.

- Phức tạp trong quản lý: Vận hành hypervisor layer đòi hỏi kỹ năng chuyên sâu: capacity planning, NUMA topology awareness, VM sprawl management. Sai cấu hình có thể dẫn đến noisy neighbor problem.

Phân biệt ảo hóa toàn phần với các mô hình ảo hóa khác

Bảng dưới đây trình bày sự khác biệt giữa ảo hóa toàn phần và các mô hình ảo hóa khác dựa trên các tiêu chí như mức độ cô lập, hiệu năng, khả năng tương thích hệ điều hành và thời gian khởi tạo, giúp xác định đặc điểm và phạm vi sử dụng của từng giải pháp.

| Tiêu chí | Ảo hóa toàn phần | Paravirtualization | Container (OS-level) | OS Bare-metal |

| Guest OS cần sửa đổi? | Không | Có (patch kernel) | Không (dùng host kernel) | Không áp dụng |

| Cô lập | Rất cao | Cao | Trung bình | Không có |

| Overhead CPU | Thấp (~2–5%) | Rất thấp (~1–2%) | Gần bằng 0 | 0 |

| Overhead I/O | Trung bình | Thấp | Rất thấp | 0 |

| Chạy nhiều OS khác nhau? | Có | Có (giới hạn) | Không | Không áp dụng |

| Thời gian khởi động VM | Vài chục giây | Vài chục giây | Dưới 1 giây | N/A |

| Use case điển hình | VPS, Cloud VM, Legacy app | Xen PV truyền thống | Microservices, CI/CD | HPC, bare-metal server |

Các trường hợp sử dụng ảo hóa toàn phần trong thực tế

- Hạ tầng Cloud VPS/IaaS: Toàn bộ các nhà cung cấp cloud lớn đều xây dựng trên nền full virtualization (KVM là phổ biến nhất). Mỗi EC2 instance thực chất là một VM được tạo từ hypervisor KVM tùy chỉnh.

- Môi trường phát triển và test: Dev team cần môi trường staging phản ánh chính xác production — full virtualization cho phép clone VM production sang staging trong vài phút, đảm bảo environment parity tuyệt đối.

- Chạy ứng dụng legacy: Doanh nghiệp tài chính, bảo hiểm thường có ứng dụng core chạy trên Windows Server 2008 hoặc RHEL 6 không thể nâng cấp. Full virtualization cho phép các OS cũ này chạy an toàn trên phần cứng hiện đại mà không cần re-engineer ứng dụng.

- Multi-tenant Security Isolation: Hosting provider cần đảm bảo VM của khách hàng A không thể đọc memory của khách hàng B. Full virtualization với hardware-enforced memory isolation (EPT/NPT) đáp ứng yêu cầu này ở mức kernel/hardware, không chỉ software.

- Disaster Recovery: Snapshot + replication của full VM sang site DR cho phép RTO (Recovery Time Objective) dưới 15 phút — khởi động lại VM từ snapshot tại site DR khi site chính gặp sự cố.

Những nền tảng phổ biến hỗ trợ ảo hóa toàn phần

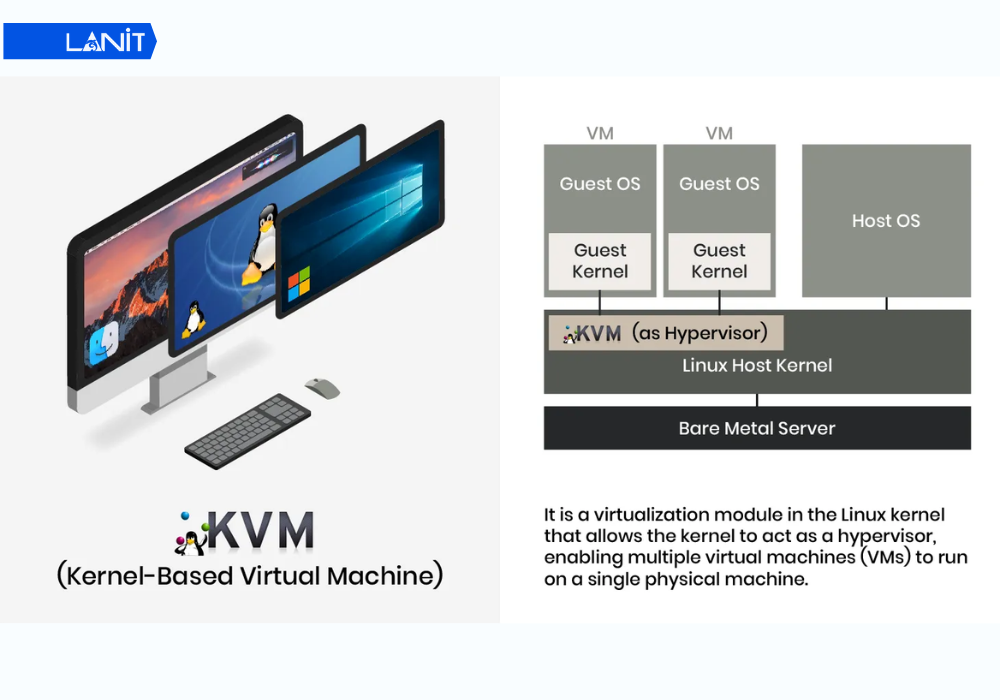

KVM (Kernel-based Virtual Machine)

KVM là hypervisor type-1 tích hợp trực tiếp vào Linux kernel từ phiên bản 2.6.20 (2007). Đây là nền tảng được dùng bởi hầu hết cloud provider lớn và là lựa chọn mặc định cho VPS Linux hiện đại.

VMware vSphere / ESXi

VMware vSphere là nền tảng ảo hóa cấp doanh nghiệp, trong đó ESXi đóng vai trò hypervisor chạy trực tiếp trên phần cứng. Hệ sinh thái này cung cấp các tính năng quản lý nâng cao như live migration, high availability và tự động cân bằng tài nguyên, phù hợp với data center truyền thống.

Microsoft Hyper-V

Hyper-V là giải pháp ảo hóa được tích hợp trong Windows Server, phù hợp với các hệ thống sử dụng hạ tầng Microsoft. Nền tảng này hỗ trợ nhiều tính năng bảo mật và quản lý hiện đại, đáp ứng tốt các workload doanh nghiệp.

Xen Project

Xen là hypervisor mã nguồn mở từng được sử dụng rộng rãi trong các hệ thống cloud đời đầu. Nền tảng này hỗ trợ cả paravirtualization và full virtualization, và vẫn xuất hiện trong một số môi trường VPS hoặc hạ tầng cũ.

Xu hướng phát triển của công nghệ ảo hóa toàn phần

Hardware-Accelerated Security: Confidential Computing

Intel TDX (Trust Domain Extensions) và AMD SEV-SNP (Secure Encrypted Virtualization) đưa encryption vào memory của từng VM ở hardware level. Hypervisor — kể cả hypervisor của cloud provider — không thể đọc nội dung RAM của VM khách. Đây là bước tiến quan trọng cho workload xử lý dữ liệu nhạy cảm (healthcare, financial).

Converged Infrastructure: ảo hóa toàn phần + SR-IOV

SR-IOV (Single Root I/O Virtualization) cho phép NIC và NVMe SSD vật lý xuất hiện trực tiếp bên trong VM như thiết bị PCIe độc lập, bypass hoàn toàn hypervisor I/O stack. Kết quả: network latency microsecond-level, IOPS tiệm cận bare-metal — trong khi vẫn giữ được cô lập của full virtualization.

Hypervisor nhẹ hơn: MicroVM

AWS Firecracker (mã nguồn mở, dùng KVM) là microVMM — hypervisor cực nhỏ (~125ms boot time, memory footprint ~5MB/VM) dành cho serverless/container workload. Firecracker kết hợp cô lập của full virtualization với tốc độ gần bằng container. AWS Lambda và AWS Fargate đang chạy trên Firecracker.

Unified Virtualization Platform

Ranh giới giữa full virtualization, paravirtualization, và container đang mờ dần. Nền tảng như KubeVirt cho phép chạy VM và container song song trong cùng Kubernetes cluster, quản lý bằng kubectl thống nhất — phù hợp cho chiến lược modernization dần dần của doanh nghiệp.

Ảo hóa toàn phần không phải là công nghệ mới, nhưng vẫn là nền tảng không thể thay thế trong hạ tầng cloud hiện đại — đặc biệt khi yêu cầu cô lập mạnh, khả năng chạy đa OS, và tính linh hoạt cao trong quản lý workload. Với sự hỗ trợ của hardware-assisted virtualization (Intel VT-x/AMD-V) và các cải tiến như SR-IOV, overhead hiệu năng không còn là rào cản đáng kể.

Nếu doanh nghiệp bạn cần hạ tầng ổn định, cô lập an toàn, và khả năng scale linh hoạt theo nhu cầu thực tế — Cloud VPS của LANIT được xây dựng trên nền tảng KVM full virtualization với phần cứng enterprise, uptime cam kết 99.9%, và hỗ trợ kỹ thuật 24/7.