Exploit là gì? Cách ngăn chặn các cuộc tấn công Exploit

Exploit là gì? Cách thức hoạt động của Exploit ra sao? 3 loại tấn công Exploit là gì? Những đối tượng nào dễ bị Exploit tấn công? Trong bài viết này, LANIT sẽ giúp bạn trả lời các câu hỏi đó và đưa ra những giải pháp tốt nhất để phòng ngừa Exploit! Mời các bạn tham khảo.

Exploit là gì?

Exploit dùng để chỉ các cuộc tấn công từ hacker trên môi trường internet, chúng lợi dụng các lỗ hổng bảo mật của một hệ thống để tấn công. Nhằm đánh cắp dữ liệu, thay đổi hoặc phá hoại, gây ảnh hưởng và thiệt hại cho các tổ chức, doanh nghiệp. Hình thức tấn công này có thể xảy ra ở bất kỳ ứng dụng, hệ điều hành hoặc Framework code sẵn.

Cách thức hoạt động của Exploit

Exploit tấn công vào các trang web không lành mạnh. Khi người dùng vô tình truy cập vào đường link của các website độc hại hoặc click vào các email quảng cáo lạ. Các link độc hại đó chứa hiểm họa Exploit. Điều này đã tạo thành lỗ hổng bảo mật trên thiết bị của bạn.

Thông qua lỗ hổng bảo mật này, Exploit tấn công vào bộ nhớ máy tính và xâm nhập vào từng ngóc ngách mà người dùng thực hiện trên thiết bị. Sau đó, các hacker sẽ đánh cắp, thay đổi hoặc phá hoại cơ sở dữ liệu quan trọng trong máy tính.

Exploit tấn công với 2 thành phần chính là Exploit code và Shell code. Trong đó, Exploit code nhắm vào mục tiêu là các lỗ hổng. Còn Shellcode tạo ra các lệnh gây hại cho hệ thống của thiết bị. Những cuộc tấn công Exploit thường xảy ra nhiều nhất ở các hệ thống phần mềm được mã hóa bằng Java, các trình duyệt chưa cài đặt bản sửa lỗi.

Xem thêm: Các lỗ hổng bảo mật của Website bị HACKER lợi dụng tấn công nhất

Các loại tấn công Exploit

Công nghệ số phát triển thúc đẩy các hoạt động liên quan tới internet phát triển. Điều này cũng kéo theo hàng loạt hệ lụy xấu xảy ra. Các vấn đề về an ninh mạng trở nên bức thiết hơn. Lỗ hổng bảo mật gia tăng chóng mặt. Vì thế, hình thức tấn công Exploit cũng biến tấu đa dạng và tinh vi hơn.

Các loại tấn công Exploit là gì? Dưới đây là các kiểu Exploit phổ biến nhất.

Remote Exploit

Remote Exploit là kiểu tấn công từ các lỗ hổng bảo mật từ xa trên máy tính hoặc trên network. Hình thức tấn công này không cần phải truy cập trực tiếp vào hệ thống mà vẫn có thể phá hủy, thay đổi hoặc đánh cắp toàn bộ dữ liệu trên thiết bị.

Local Exploit

Local Exploit là dạng tấn công tập trung vào các lỗi diễn ra trực tiếp trên hệ thống. Các hacker sẽ có được quyền hạn từ vai trò của quản trị viên. Loại tấn công này rất nguy hiểm vì hacker có thể bẻ khóa mật khẩu và khai thác toàn bộ dữ liệu của người dùng.

Client Exploit

Client Exploit nhắm vào các lỗ hổng từ các ứng dụng khác, thông qua hệ thống máy chủ kết nối từ bên ngoài. Hệ thống này sẽ yêu cầu tương tác từ người dùng và thông qua các hình thức lừa đảo trực tuyến hay phần mềm quảng cáo,…

Exploit KIT là gì?

Exploit Kit (EK) là bộ công cụ phần mềm độc hại mà kẻ tấn công sử dụng để khai thác các lỗ hổng bảo mật trong các phần mềm của nạn nhân. Các lỗ hổng này thừng xuất hiện trong các trình duyệt web, plugin, hệ điều hành chưa được cập nhật. Mục đích của EK chính là phát tán các phần mềm độc hại khác nhau vào hệ thống của nạn nhân mà khong cần tương tác trực tiếp từ người dùng, để tạo ra lợi nhuận.

Mặc dù ngày nay các trình duyệt và phần mềm đã ngày càng chú trọng vấn đề bảo mật hơn nhưng EK vẫn còn tồn tại và làm hại đến hệ thống của bạn nếu bạn không thường xuyên cập nhật phần mềm.

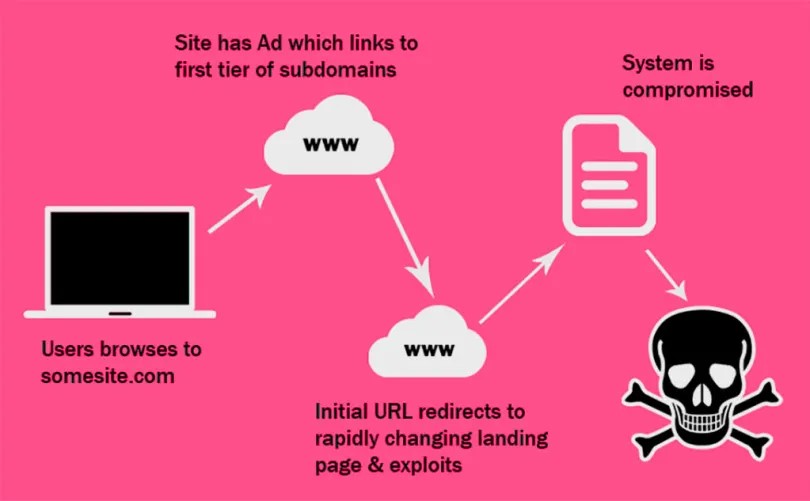

Exploit kit thường hoạt động theo các bước sau:

- Bước 1: Lừa người dùng truy cập vào trang chứ mã độc thông qua email phishing, quảng cáo độc hại,…

- Bước 2: Khi người dùng truy cập vào trang web đó, nó sẽ tự động quét hệ thống để tìm ra lỗ hổng bảo mật

- Bước 3: Sau khi đã phát hiện ra lỗ hổng, EK sẽ tấn công bằng cách tải mã độc xuống máy tính của nạn nhân

- Bước 4: Nếu thành công, Exploit Kit sẽ lây nhiễm các mã độc như ransomware, trojan, hoặc phần mềm gián điệp.

Quan tâm thêm: Vulnerabilities & Phương Pháp Quản Lý Lỗ Hổng Bảo Mật Tốt Nhất

Cách ngăn chặn các cuộc tấn công Exploit và Exploit KIT hiệu quả

Mặc dù các lỗ hổng bảo mật luôn xuất hiện và các vụ tấn công Exploit có thể xảy ra bất cứ khi nào. Tuy nhiên, chúng ta hoàn toàn có thể ngăn chặn và phòng ngừa chúng. Vậy cách ngăn chặn Exploit là gì? Mời các bạn theo dõi những chia sẻ tiếp theo.

Lưu ý trong quá trình lập trình

Phần lớn nguyên nhân các dự án bị hack tấn công xảy ra trong quá trình code, các lập trình chưa hiểu hết về bản chất của dự án hoặc đặc trưng của sector, đã tạo ra các lỗ hổng bảo mật. Để ngăn chặn tấn công Exploit, đội ngũ phát triển cần xem xét, nghiên cứu dự án và code thật kỹ càng.

Sử dụng phiên bản mới nhất của phần mềm

Để hạn chế hacker tấn công exploit, chúng ta cần liên tục cập nhật phiên bản mới của phần mềm. Đây là giải pháp tốt nhất mà các chuyên gia an ninh mạng đánh giá.

Mua phần mềm từ các nhà cung cấp có uy tín

Các nhà cung cấp phần mềm uy tín họ khắc phục lỗ hổng nhanh bằng phát hành bản vá sửa lỗ hổng

Mua bảo hiểm cho dự án

Đây cũng là giải pháp hữu hiệu cho các dự án quan trọng và siêu lợi nhuận. Trong trường hợp rủi ro có tấn công xảy ra, các doanh nghiệp sẽ được nhận tiền đền bù để bù đắp phần nào giá trị của dự án.

Tạo token comic

Trong trường hợp một số dự án mới không thể mua bảo hiểm, các bạn có thể tạo ra các tokenomic để chia nhỏ nguồn doanh thu thành các khoản khác nhau. Và một trong số khoản tiền này sẽ dành cho việc đền bù thiệt hại nếu không may bị tấn công.

Trên đây là những chia sẻ, giải đáp về “Exploit là gì?” và những cách ngăn chặn tấn công Exploit giúp đảm bảo quyền lợi, lợi ích cho các tổ chức, cá nhân, doanh nghiệp.

Cảm ơn bạn đã đọc!