Supply Chain Attacks là gì?

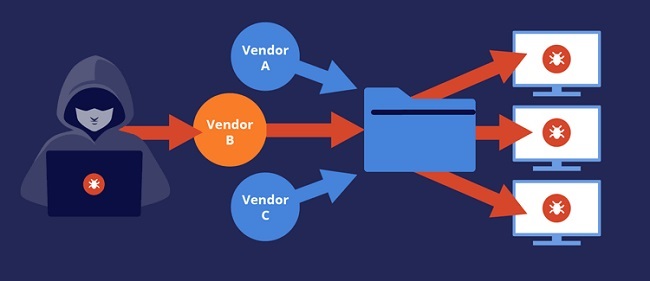

Supply Chain Attacks là một dạng tấn công mạng nhắm vào chuỗi các nhà cung ứng phần mềm để xâm nhập vào hệ thống hoặc mạng mục tiêu. Các cuộc tấn công chuỗi cung ứng thường là gián tiếp, nhắm vào các phụ thuộc của bên thứ ba cung cấp dịch vụ hoặc phần mềm quan trọng trong chuỗi cung ứng.

Kẻ tấn công sẽ khai thác các lỗ hổng bảo mật trong chuỗi cung ứng để chèn mã độc hoặc đánh cắp thông tin. Các cuộc tấn công Supply Chain Attacks rất đa dạng, tác động đến các công ty lớn. Ví dụ như vi phạm bảo mật của Target và các hệ thống đáng tin cậy như khi phần mềm độc hại máy rút tiền tự động (ATM) được sử dụng để đánh cắp tiền mặt.

Cách thức hoạt động của Supply Chain Attacks

Một cuộc tấn công Supply Chain Attacks khai thác mối quan hệ tin cậy giữa các tổ chức khác nhau khi hợp tác với nhau. Các cuộc tấn công Supply Chain Attacks thường nhắm vào các lỗ hổng bảo mật trong chuỗi tin cậy này, và có quyền truy cập và hệ thống, ứng dụng hoặc công cụ của bên thứ 3 mà chúng định khai thác. Kẻ tấn công có thể nhắm vào các nhà cung cấp không an toàn để vượt qua các biện pháp bảo mật của tổ chức bạn, từ đó, chúng có thể khai tác sự tin cậy để truy cập vào mạng an toàn hơn.

Trong một cuộc tấn công Supply Chain Attacks, bằng cách khai thác nhà cung cấp không an toàn trong chuỗi cung ứng, kẻ tấn công có thể cài đặt phần mềm độc hại, nghe lén dữ liệu hoặc truy cập từ xa vào cơ sở hạ tầng của công ty. Ngoài ra, kẻ tấn công cũng có thể sử dụng thư viện để khai thác tiền điện tử, đánh cắp dữ liệu hoặc để lại Backdoor để truy cập từ xa vào hệ thống dữ liệu công ty.

Các loại tấn công Supply Chain Attacks phổ biến

Hiện nay có một số loại tấn công Supply Chain Attacks phổ biến sau:

Tấn công các nhà cung cấp dịch vụ của bên thứ 3:

Loại tấn công này liên quan đến việc kẻ tấn công lợi dụng lỗ hổng của các nhà cung cấp dịch vụ đám mây, IT hoặc đối tác kinh doanh, ứng dụng phần mềm do nhà cung cấp bên thứ 3 cung cấp để truy cập vào hệ thống mục tiêu chính. Khi một trong các nhà cung cấp phần mềm thứ 3 bị đưa mã độc vào sản phẩm, dịch vụ thì bất kỳ nhà phát triển phần mềm nào kết hợp trong chuỗi cũng có thể bị lây nhiễm, bị tấn công.

Tấn công phần cứng

Ở dạng tấn công này, kẻ tấn công sẽ tạo ra các bộ phận giả cho sản phẩm rồi bán cho các bộ phận đó cho nhà sản xuất. Các bộ phận giả này có thể được cài đặt chip độc hại hoặc bị nhiễm mã độc gây nguy hiểm cho thiết bị, sản phẩm và hệ thống sử dụng sản phẩm đó.

Tấn công phần mềm

Với dạng tấn công này, kẻ tấn công sẽ xâm nhập vào quy trình phát triển hoặc phân phối phần mềm của nhà cung cấp để chèn mã độc vào bản cập nhật hoặc sản phẩm của tổ chức. Từ đó, chúng sẽ có quyền truy cập trái phép vào thông tin nhạy cảm, thực hiện các hành động độc hại trên hệ thống.

Tác động của một cuộc tấn công Supply Chain Attacks

Một cuộc tấn công Supply Chain Attacks thường tác động lớn đến nhiều khía cạnh của tổ chức. Cụ thể:

- Vi phạm dữ liệu: Các cuộc tấn công Supply Chain Attacks, như tấn công vào phần cứng, mã độc sẽ nghe lén dữ liệu và gửi thông tin về máy chủ của kẻ tấn công. Kẻ tấn công có thể vi phạm dữ liệu đi qua hệ thống bị nhiễm mã độc, như thông tin đăng nhập của tài khoản có đặc quyền cao để xâm phạm trong tương lai.

- Cài đặt phần mềm độc hại: Mã độc được cài đặt để chạy trong ứng dụng có thể được dùng để tải phần mềm độc hại, cài đặt vào mạng công ty. Kẻ tân công có thể cài đặt các loại phần mềm độc hại khác nhau bằng cách sử dụng mã tấn công chuỗi cung ứng đã tiêm.

- Thiệt hại về tài chính: Tổ chức bị kẻ tấn công nhắm đến có thể thiệt hại đáng kể về tiền bạc nếu bị dụ dỗ gửi tiền vào tài khoản ngân hàng hoặc thanh toán hóa đơn giả mạo.

- Gây gián đoạn hoạt động: Một cuộc tấn công Supply Chain Attacks có thể gây ra các gián đoạn hoạt động trong tổ chức, dẫn đến những mất mát do ngừng hoạt động, gây chậm trễ và năng suất giảm sút.

- Mất danh tiếng, uy tín doanh nghiệp: Khi các cuộc tấn công Supply Chain Attacks xảy ra thành công, nó sẽ ảnh hưởng đến chất lượng dịch vụ, sản phẩm, gây mất uy tín và độ tin cậy doanh nghiệp trong mắt khách hành, gây thiệt hại về danh tiếng, mất lòng tin của khách hàng hoặc nhà cung cấp.

Cách phòng tránh tấn công Supply Chain Attacks hiệu quả

Mặc dù các cuộc tấn công Supply Chain Attacks nằm ngoài tầm kiểm soát của bạn, nhưng bạn cũng có thể sử dụng một số biện pháp sau để phòng tránh hiệu quả, tránh trở thành nạn nhân của một cuộc tấn công Supply Chain Attacks:

- Thiết lập honeypot: Một honeypot trông giống như thông tin nhạy cảm để cảnh bảo quản trị viên hệ thống có thể bị tấn công. Nó phải được hoạt động và trông giống như hệ thống và dữ liệu thông thường, có giám sát tại chỗ để cho phép quản trị viên xác định cách kẻ tấn công có thể xâm phạm.

- Giới hạn tài khoản đặc quyền: Việc giới hạn quyền truy cập cho số ít và đảm bảo các tài khoản chỉ có thể truy cập vào dữ liệu cần thiết để thực hiện công việc để hạn chế các rủi ro đến từ truy cập. Giảm thiểu các cuộc tấn công chuỗi cung ứng xâm phạm các tài khoản có đặc quyền cao.

- Đào tạo nhân viên: Để nhân viên nắm bắt được vai trò của an ninh mạng và cách chủ động ứng phó khi phát hiện các dấu hiệu của các mối đe dọa nội bộ để giảm thiểu rủi ro.

- Triển khai IAM: IAM cung cấp bảng điều khiển tập trung để quản trị viên kiểm soát quyền truy cập dữ liệu, quản lý tài khoản trong doanh nghiệp.

- Làm việc với ZTA: Để giả định tăng tất cả ứng dụng, người dùng đều là kẻ tấn công và cần xác thực và ủy quyền lại cho mọi yêu cầu truy cập dữ liệu

- Xác định các tài nguyên dễ bị tấn công: Trong quá trình đánh giá rủi ro, cần kiểm tra và xác định các tài nguyên dễ bị tấn công nhất, dễ bị rủi ro nhất, sau đó ưu tiên các biện pháp kiểm soát an ninh mạng, bảo vệ tài nguyên.

- Hạn chế quyền truy cập vào dữ liệu nhạy cảm: Các tổ chức cần giới hạn quyền truy cập vào các dữ liệu nhạy cảm của mình, chỉ cấp cho những người dùng có đặc quyền cao và theo dõi các yêu cầu truy cập thành công, không thành công để xác định các dấu hiệu xâm phạm

- Giám sát quyền truy cập và tài nguyên của nhà cung cấp: Nhà cung cấp bên thứ 3 là mục tiêu của một cuộc tấn công Supply Chain Attacks, do đó, bất kỳ quyền truy cập hoặc triển khai nào đến từ bên thứ 3 đều cần được xem xét để tìm lỗ hổng.

- Cập nhật phần mềm thường xuyên: Phần mềm ở phiên bản mới nhất sẽ giảm thiểu được các cuộc tấn công Supply Chain Attacks hiệu quả.

Lời kết

Trên đây, LANIT đã chia sẻ chi tiết về Supply Chain Attacks – một dạng tấn công nhắm vào các nhà cung cấp phần mềm của bên thứ 3 trong chuỗi cung ứng phần mềm nhằm xâm nhập vào hệ thống mục tiêu. Đây được xem là dạng tấn công mạng nguy hiểm, gây ra các tác hại cho các bên liên quan. Nếu bạn cần tư vấn về các chiến lược bảo mật chống lại các cuộc tấn công mạng khi thuê VPS giá rẻ, thuê máy chủ vật lý, liên hệ ngay LANIT để được hỗ trợ sớm nhất nhé!