HTTP flood là gì?

Tấn công HTTP Flood là dạng tấn công từ chối dịch vụ phần tán hay còn được gọi là tấn công DDoS theo quy mô lớn nhắm vào các máy chủ ứng dụng và web thông qua các yêu cầu HTTP. Các yêu cầu là hợp lệ và nhắm đến các tài nguyên có sẵn, khiến cho các cuộc tấn công HTTP Flood khó phát hiện và ngăn chặn. Ngoài ra, các tấn công HTTP Flood ẩn danh cũng có thể giả mạo IP của khách để ngăn việc theo dõi kẻ tấn công.

Đây được đánh giá là dạng tấn công DDoS nguy hiểm bởi chúng sử dụng các yêu cầu URL tiêu chuẩn, nên sẽ khó phân biệt được với lưu lượng truy cập hợp lệ. Chúng yêu cầu băng thông thấp hơn so với các cuộc tấn công khác, và được thiết kế cho mục tiêu cụ thể nên khó bị phát hiện và ngăn chặn.

Cách thức HTTP flood Attack thực hiện như thế nào?

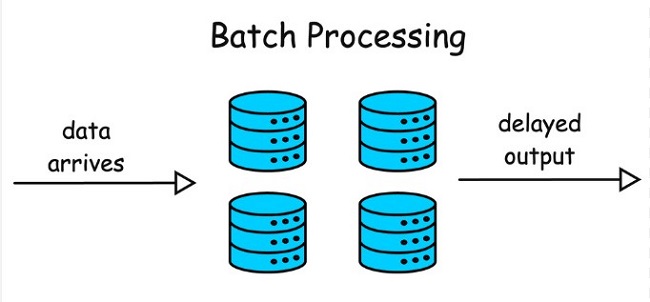

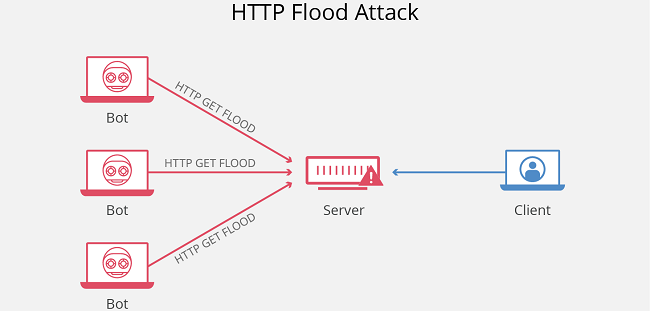

Trong tấn công HTTP Flood, kẻ tấn công sẽ sử gửi các yêu cầu GET hoặc POST vào ứng dụng mục tiêu và máy chủ. Nhiều yêu cầu khiến các luồng kết nối máy chủ ứng dụng và web phân bổ tài nguyên hệ thống để xử lý các yêu cầu đến. Các yêu cầu kết nối cũng có thể được thực hiện bởi các BOTNET và gây ra tình trạng cạn kệt tài nguyên CPU, bộ nhớ hay các chức năng khác của máy chủ web, ứng dụng. Khiến cho các máy chủ này không còn đáp ứng được các yêu cầu hợp pháp, và chuyển sang trạng thái từ chối dịch vụ.

Dấu hiệu nhận biết của tấn công HTTP flood

Bạn có thể dựa vào một số dấu hiệu sau để nhận biết tấn công HTTP Flood:

- Lưu lượng truy cập tăng đột biến và bất thường.

- Máy chủ phản hồi chậm hoặc không phản hồi.

- Mức sử dụng tài nguyên hệ thống (CPU, RAM, băng thông tăng cao

Khác với các tấn công DDoS khác như SYN flood hoặc UDP flood, tấn công HTTP flood sử dụng các yêu cầu HTTP hợp lệ, khiến việc phát hiện và ngăn chặn khó khăn hơn, nó cũng ít tốn băng thông.

Cách Hạn Chế tấn công HTTP flood hiệu quả

Do tấn công HTTP Flood là dạng tấn công DDoS lớp 7 – lớp ứng dụng trong mô hình OSI nên cách tốt nhất để giảm thiểu tấn công này đó là kết hợp bảo mật lớp mạng và lớp ứng dụng. Trong đó:

- Bảo mật mạng tập trung vào liệt kê những kẻ tấn công vào Blacklist và các IP có liên quan đến các cuộc tấn công HTTP Flood, các yêu cầu giới hạn tốc độ, kiểm tra hồ sơ hành vi của từng yêu cầu.

- Bảo mật lớp ứng dụng tập trung vào vá các lỗ hổng trong ứng dụng web, giới hạn tốc độ từ các tác nhân và địa chỉ xấu đã biết.

Sau đây là các cách giảm thiểu các cuộc tấn công HTTP Flood mà các doanh nghiệp có thể tham khảo:

- Tăng giới hạn kết nối máy chủ

- Giới hạn tốc độ, hạn chế các yêu cầu đến từ bất kỳ IP cụ thể nhằm ngăn chặn tấn công

- Sử dụng bộ cân bằng tải và tường lửa ứng dụng web

- Sử dụng dịch vụ bảo vệ DDoS dựa trên đám mây hoặc theo dõi mạng BOTNET để giúp xác định hoạt động đáng ngờ và phản hồi thích hợp.

- Luôn duy trì các biện pháp bảo mật như cập nhật phần mềm và các bản vá lỗ hổng thường xuyên để giảm rủi ro và bảo vệ hệ thống máy chủ khỏi các mối đe dọa

- Sử dụng Capcha để xác nhận họ không phải là robot

- Sử dụng CDN để giảm tải cho máy chủ chính

- Sử dụng các phương pháp bảo vệ như Radware DDoS, WAAP, Cloud WAAP để chặn các cuộc tấn công mà không gây ảnh hưởng đến lưu lượng truy cập hợp pháp.

Kết luận

Trên đây là những thông tin về loại tấn công DDoS HTTP Flood, dấu hiệu nhận biết, cách hoạt động và các cách giảm thiểu tấn công HTTP Flood hiệu quả. Ngoài ra, nếu bạn quan tâm đến các giải pháp lưu trữ dữ liệu như VPS giá rẻ, Hosting web hay thuê máy chủ riêng có tặng Free Firewall chống DDoS của LANIT, liên hệ ngay với chúng tôi để được tư vấn sớm nhất nhé!